<!-- AI_TASK_START: AI标题翻译 -->

[解决方案] Azure ExpressRoute Direct:全面概述

<!-- AI_TASK_END: AI标题翻译 -->

<!-- AI_TASK_START: AI竞争分析 -->

# Azure ExpressRoute Direct 解决方案分析

## 解决方案概述

Azure ExpressRoute Direct 是一种直接连接用户数据中心到 Microsoft 全球网络的私有连接解决方案,核心目标是提供高性能、低延迟的云连接,解决传统互联网连接的带宽限制、安全性和延迟问题。**适用于** 企业级数据传输场景,如 AI 工作负载、备份和灾难恢复,尤其在需要高带宽的混合云环境。技术原理基于私有光纤连接(如 CloudExchange 或 Point-to-point Ethernet),利用 BGP 协议实现路由交换,并支持双端口 100 Gbps 或 10 Gbps 架构,确保冗余和可扩展性。

## 实施步骤

1. **规划连接模式**

- 选择连接模式:如将用户设备放置在 Microsoft 设备所在的第三方数据中心(e.g., Equinix),或通过运营商(如 Megaport)扩展连接。理由是为物理连接提供高效路径,避免中间跳跃。

2. **配置 ExpressRoute Direct 端口**

- 通过 Azure 门户或 CLI 创建资源,选择对等位置(e.g., Equinix Sydney)、端口带宽(10 Gbps 或 100 Gbps)和封装类型(Dot1Q 或 QinQ)。技术细节:QinQ 允许在同一端口上创建多个电路,避免 VLAN ID 冲突;容量规划需考虑冗余,确保维护期内正常运行。

3. **生成授权函**

- Azure 生成 Letter of Authorization (LOA),包含设施细节和端口信息。若涉及运营商,还需获取其 LOA。逻辑衔接:此步确保数据中心运营商能安全执行物理连接。

4. **完成物理交叉连接**

- 使用 LOA,由数据中心技术人员在 Meet-Me Room 建立光纤连接。关键:通过补丁面板实现安全连接,初始状态为“管理关闭”,以便后续验证。

5. **启用链接**

- 在 Azure 门户中将链接管理状态设置为“启用”,并检查光纤信号强度(e.g., -1 dBm 到 -9 dBm)。理由:验证物理层完整性,避免信号问题导致故障。

6. **创建 ExpressRoute 电路**

- 在 Azure 中创建逻辑电路,指定带宽和 SKU(e.g., Local 或 Premium)。技术原理:Azure 自动管理 VLAN,确保多个电路在同一端口上共存而不超限。

7. **建立对等连接**

- 配置 BGP 会话,支持 Private Peering 和 Microsoft Peering。细节:交换路由前缀,确保主备链接双活冗余,实现动态路由。

8. **路由和测试**

- 通过 ping 和 traceroute 验证连接,使用 ExpressRoute 网关连接 Azure 虚拟网络。逻辑衔接:确保端到端流量隔离和低延迟性能。

## 方案客户价值

- **成本优化**:ExpressRoute Direct 提供免费 Egress 数据传输(如本地区域内),相比传统方案可降低数据传输费用;实现机制通过避免 Microsoft 全球骨干网收费,实现高性价比。

- **高可用性和冗余**:双端口架构支持 active/active 配置,防止单点故障;与传统连接不同,可跨多个设施部署(如 Sydney 的 Equinix 和 NextDC),提升业务连续性。

- **性能提升**:支持 10-100 Gbps 带宽和 FastPath 功能,降低延迟适用于 AI 工作负载;相比公网连接,提供一致的低延迟和高吞吐,实现高效数据同步。

- **安全增强**:可选 MACsec 加密,提供数据链路层保护,适合银行或政府合规场景;差异在于传统方案往往缺乏此层加密。

## 涉及的相关产品

- **Azure ExpressRoute Direct**:核心产品,提供直接连接端口,支持 10 Gbps 或 100 Gbps 带宽,在方案中负责物理和逻辑连接。

- **ExpressRoute Premium SKU**:扩展版,支持 Global Reach 和跨区域路由,在方案中启用多区域数据交换。

- **MACsec (IEEE 802.1AE)**:加密功能,在方案中添加数据链路层安全,确保合规性。

- **Azure ExpressRoute Gateway**:辅助产品,用于连接虚拟网络,在方案中处理路由交换。

## 技术评估

Azure ExpressRoute Direct 在技术先进性上表现出色,支持高带宽(如 100 Gbps)和 BGP 冗余,适用于全球企业混合云场景;优势包括低延迟 FastPath 和免费区域内数据传输,提升了可行性。局限性可能在于地理覆盖不均(如 New Zealand 仅一位置,需依赖 Sydney),可能增加初始部署复杂性;总体评估,其私有连接模型在安全性(如 MACsec)和可扩展性上领先传统 VPN,但需根据区域可用性评估适用范围。

<!-- AI_TASK_END: AI竞争分析 -->

<!-- AI_TASK_START: AI全文翻译 -->

# Azure ExpressRoute Direct:全面概述

**原始链接:** [https://techcommunity.microsoft.com/blog/azurenetworkingblog/azure-expressroute-direct-a-comprehensive-overview/4431836](https://techcommunity.microsoft.com/blog/azurenetworkingblog/azure-expressroute-direct-a-comprehensive-overview/4431836)

**发布时间:** 2025-07-25

**厂商:** AZURE

**类型:** TECH-BLOG

---

Azure Networking Blog

# Azure ExpressRoute Direct:全面概述

Jul 25, 2025

## 使用 Azure ExpressRoute Direct 将数据中心连接到 Microsoft 网络的全面指南。每一步都分解为明确、易于操作的步骤。

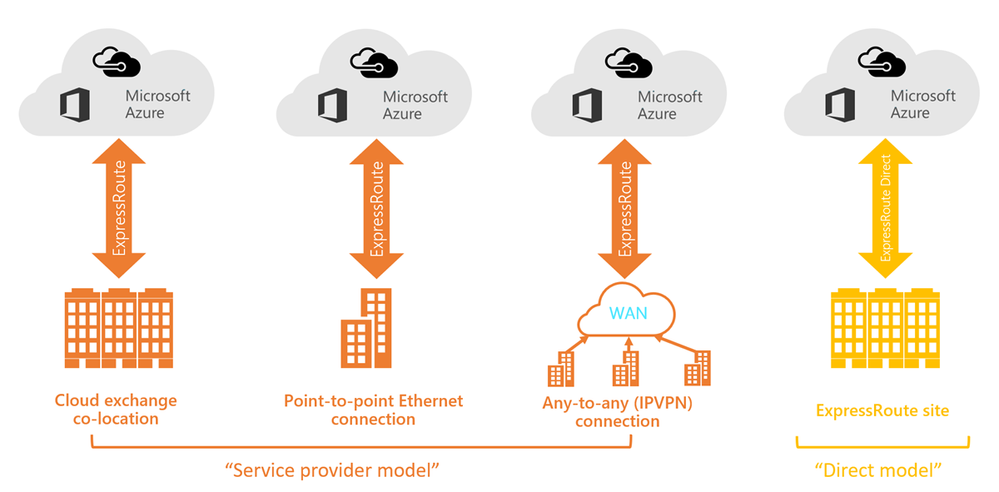

**什么是 ExpressRoute**

Azure ExpressRoute (ExpressRoute) 允许您通过连接提供商建立私人连接,将本地网络扩展到 Microsoft 云中。通过 ExpressRoute,您可以建立连接到 Microsoft 云服务,例如 Microsoft Azure 和 Microsoft 365。ExpressRoute 提供四种方式来创建本地网络与 Microsoft 云之间的连接:[CloudExchange Colocation](<https://learn.microsoft.com/en-us/azure/expressroute/expressroute-connectivity-models#CloudExchange>)、[Point-to-point Ethernet Connection](<https://learn.microsoft.com/en-us/azure/expressroute/expressroute-connectivity-models#Ethernet>)、[Any-to-any (IPVPN) Connection](<https://learn.microsoft.com/en-us/azure/expressroute/expressroute-connectivity-models#IPVPN>) 和 [ExpressRoute Direct](<https://learn.microsoft.com/en-us/azure/expressroute/expressroute-connectivity-models#Direct>)。

ExpressRoute Direct 让您能够直接连接到 Microsoft 全球网络,在世界各地战略分布的对等位置。ExpressRoute Direct 提供双 100-Gbps 或 10-Gbps 连接,支持大规模的主动-主动连接。

**为什么 ExpressRoute Direct 成为客户首选**

- **ExpressRoute Direct 与 ExpressRoute Local – 免费出口流量:** ExpressRoute Direct 包含 ExpressRoute Local (ExpressRoute Local),它允许私人连接到同一都会区或对等位置内的 Azure 服务。这种设置特别经济实惠,因为出口 (outbound) 数据传输免费,无论您是计量计费计划还是无限数据计划。通过避免使用 Microsoft 的全球主干网,ExpressRoute Local 为区域内共存工作负载提供高速、低延迟连接,而不会产生额外数据传输费用。

- **双端口架构:** 两者(ExpressRoute Direct 和服务提供商模型)都采用双端口架构,使用两对物理光纤连接到独立的 Microsoft 路由器端口,并配置为主动/主动 BGP 设置,同时在两个链接上分配流量,以实现冗余和提高吞吐量。Microsoft 的独特之处在于,将这种级别的弹性设为标准,而不是可选。在悉尼等地区的前瞻性客户进一步扩展,例如在 Equinix SY2 放置一组端口,在 NextDC S1 放置另一组,从而在两个地理上分离的站点创建四个连接。这种设计可保护免受设施级别的中断,如电源故障、自然灾害或意外基础设施损坏,确保业务连续性,对于无法容忍停机的组织至关重要。

- **地理位置限制选项时:** 并非每个地区都提供设施多样性,例如,新西兰只有一个 ExpressRoute 对等位置,需要地理冗余的企业必须连接到悉尼,从而产生奥克兰到悉尼的链接费用,但获得关键多样性以缓解中断。虽然 ExpressRoute 的双端口提供主动/主动冗余,但两者都在同一个 Microsoft 边缘上,因此真正的灾难恢复需要使用悉尼的边缘。ExpressRoute Direct 从基本双端口设置扩展到多设施部署,并提供另一个优势:在同一地缘政治区域内的免费数据传输。一旦流量进入 Microsoft 网络,新西兰客户可以在跨塔斯曼链接之间移动数据,而无需每 GB 费用,Microsoft 承担这些成本。

- **Premium SKU:全球覆盖:** Azure ExpressRoute Direct 的 Premium SKU 启用全球覆盖 (Global Reach),允许通过 Microsoft 的全球主干网在不同地理区域之间实现私人连接。这意味着您可以将不同国家或洲的 ExpressRoute 电路链接起来,促进全球办公室或数据中心之间的安全、高性能数据交换。Premium SKU 扩展了 ExpressRoute Direct 的功能,支持跨区域连接、增加路由限制以及访问更多 Azure 区域,非常适合拥有分布式基础设施的跨国企业。

- **MACsec:深度防御和企业安全:** ExpressRoute Direct 独家支持 MACsec (IEEE 802.1AE) 在数据链路层加密,允许您的路由器和 Microsoft 的路由器在同位设施内建立加密通信。此可选功能为银行或政府等合规敏感工作负载提供额外安全。

- **企业级高性能数据传输:** Azure ExpressRoute Direct 启用本地基础设施与 Azure 之间超快速、安全的数据传输,提供 10 到 100 Gbps 的专用带宽。这种高速连接适合大规模数据移动场景,例如 AI 工作负载、备份和灾难恢复。它确保一致性能、低延迟和增强可靠性,非常适合需要频繁或时间敏感数据同步的混合和多云环境。

- **FastPath 支持:** Azure ExpressRoute Direct 现在支持 FastPath 用于私有端点 (Private Endpoints) 和私有链接 (Private Link),通过绕过虚拟网络网关实现低延迟、高吞吐量连接。此功能仅适用于 ExpressRoute Direct 电路 (10 Gbps 或 100 Gbps),并处于有限的正式可用状态。虽然仍需网关进行路由交换,但流量在启用 FastPath 后直接流动。支持的网关

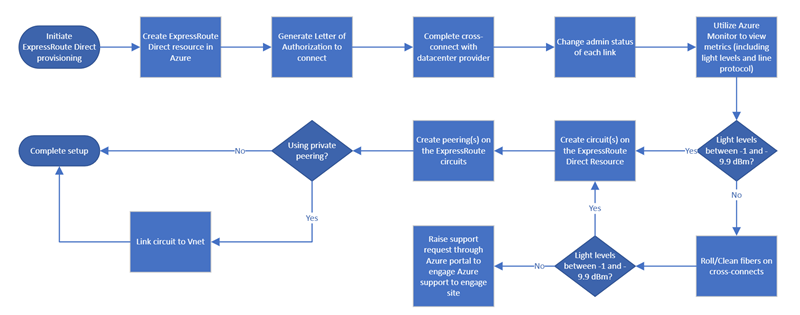

_**ExpressRoute Direct 设置工作流**_

在配置 ExpressRoute Direct 资源之前,适当规划至关重要。

> 关键考虑因素包括理解从客户边缘到 Microsoft 企业边缘 (MSEE) 的两种可用连接模式。

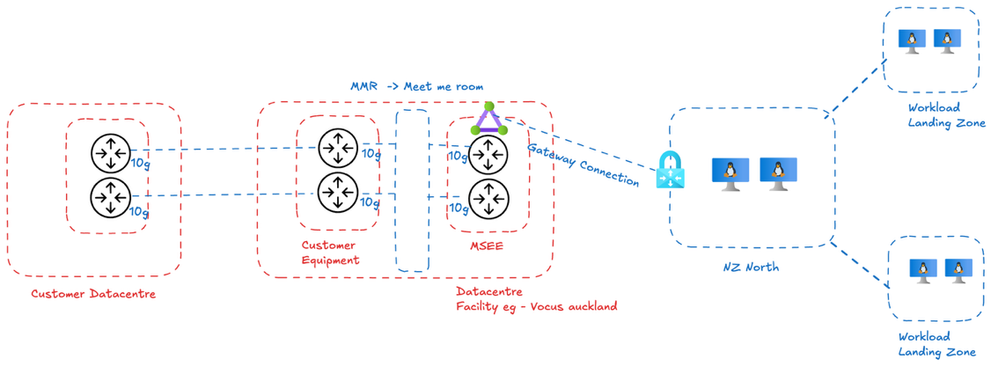

**选项 1:** 客户设备同位:这是一种常见模式,其中客户将网络设备 (边缘路由器) 机架放置在托管 Microsoft 网络设备的第三方数据中心设施中 (例如,Equinix 或 NextDC)。他们在那里安装路由器或防火墙,然后订购从其机架到 Microsoft 机架的短跨接。跨接只是通过设施的补丁面板连接两方的光纤电缆。这种直接同位方法的优势是单一、高效的物理链接 (无中间跳跃),在一步内完成第 1 层连接。

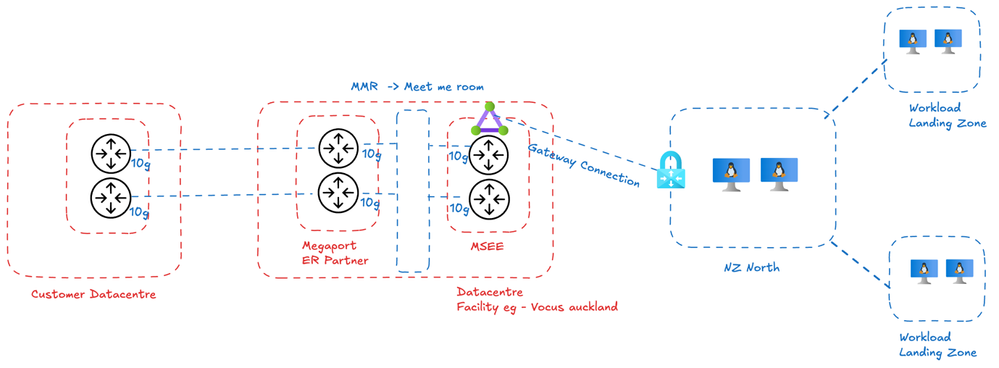

**选项 2:** 使用运营商/交换提供商:

如果客户不希望将硬件移至新设施 (由于成本或复杂性),他们可以使用已在相关同位设施中存在的提供商。在这种情况下,客户从其数据中心连接到提供商的网络,然后提供商扩展连接到 Microsoft 对等位置。例如,客户可以与 Megaport 或本地电信公司签约,将流量从其本地位置传输到 Megaport 的设备,然后 Megaport 处理到目标设施的 Microsoft 的跨接。客户已设置到 Megaport 的连接。使用交换可以简化物流,因为提供商安排跨接,并经常代表客户提供授权信 (LOA)。如果客户的地点远离任何 Microsoft 对等站点,这可能更具成本效益。

许多企业发现,将设备放置在连接良好的同位设施中最适合其需求。银行和大型组织已成功采用这种方法,例如在 Equinix 悉尼或 NextDC 悉尼放置路由器,以建立到 Azure 的直接光纤链接。然而,我们理解并非每个组织都希望承担资本支出或管理新位置的物理设备的复杂性。对于这些情况,使用像 Megaport 这样的云交换提供实用替代方案,同时提供所需的专用连接,让其他人处理基础设施管理。

一旦决定连接模式,下一步是配置 ExpressRoute Direct 端口并建立物理链接:

_**步骤 1:配置 ExpressRoute Direct 端口**_

通过 Azure 门户 (或 CLI),客户创建 ExpressRoute Direct 资源。客户必须选择适当的对等位置,对应于托管 Azure 路由器的同位设施。例如,客户将选择特定设施 (如 “Vocus Auckland” 或 “Equinix Sydney SY2”),他们计划连接。客户还选择端口带宽 (10 Gbps 或 100 Gbps) 和封装类型 (Dot1Q 或 QinQ)。Azure 然后在该位置分配两个端口到两个独立的 Microsoft 设备上 – 实质上为客户提供主接口和次接口以实现冗余,消除影响连接的单一故障点。

> ****关键考虑因素,我们需要在这一步牢记在心****

>

> **封装:** 在配置 ExpressRoute Direct 端口时,客户必须选择封装方法。Dot1Q (802.1Q) 使用单个 VLAN 标签用于电路,而 Q-in-Q (802.1ad) 使用堆叠 VLAN 标签 (外部 S-Tag 和内部 C-Tag)。Q-in-Q 允许在一个物理端口上使用多个电路,并具有重叠客户 VLAN ID,因为 Azure 为每个电路分配唯一外部标签 (如果客户需要在同一端口上使用多个 ExpressRoute 电路,这很理想)。相比之下,Dot1Q 要求每个 VLAN ID 在端口上的所有电路中唯一,通常用于设备不支持 Q-in-Q 的情况。(大多数现代部署首选 Q-in-Q 以获得灵活性。)

>

> **容量规划:** 此产品允许客户过度配置并利用 20 Gbps 容量。为 10 Gbps 带冗余设计,而不是 20 Gbps 总容量。在 Microsoft 的每月维护窗口期间,一个端口可能离线,您的网络必须无缝处理。

_**步骤 2:生成授权信**_

在创建 ExpressRoute Direct 资源后,Microsoft 生成授权信。授权信 (LOA) 是一份文档 (通常为 PDF),授权数据中心运营商将特定 Microsoft 端口连接到指定端口。它包括详细信息,如设施名称、补丁面板标识符和 Microsoft 一侧的端口编号。如果同位自己的设备,您还将从设施获取相应的 LOA (或简单地在跨接订单表单上指示您的端口详细信息)。如果涉及像 Megaport 这样的提供商,该提供商也将为他们的端口生成 LOA。通常需要两个 LOA – 一个用于 Microsoft 的端口,一个用于另一方的端口,然后提交给设施以执行跨接。

_**步骤 3:完成与数据中心提供商的跨接**_

使用 LOA,数据中心的技师将在会面室中执行跨接。此时,物理光纤链接在 Microsoft 路由器和客户 (或提供商) 设备之间建立。链接通过 MMR (会面室) 中的补丁面板,而不是直接电缆连接机架,以确保安全性和可管理性。补丁后,电路就位,但通常保持 “管理关闭” 状态,直到准备就绪。

> *****关键考虑因素,我们需要在这一步牢记在心。*****

>

> 当端口分配冲突发生时,与 Microsoft 支持联系,而不是重新创建资源。他们与同位提供商协调以解决冲突或发布新 LOA。

_**步骤 4:更改每个链接的管理状态**_

一旦物理跨接完成,您可以进入 Azure 门户,将每个 ExpressRoute Direct 链接的管理状态切换为 “启用”。此操作会点亮 Microsoft 一侧的光学接口并启动您的计费计时器,因此您要先确保一切正常工作。Azure 通过光学功率指标为您提供光纤连接的健康状况可见性。您可以在门户中检查接收光水平,健康的连接应显示功率读数在 -1 dBm 到 -9 dBm 之间,这表示强烈的光纤信号。如果看到读数超出此范围,或者更糟,根本没有光,这是一个红色警报,指向潜在问题,如错误补丁或故障光纤连接器。

有一个真实案例,有人由于光水平太低而发现坏的光纤连接器,设施不得不返回重新补丁。因此,这种光学功率检查是您的第一道防线,一旦看到在可接受范围内的良好光水平,您就知道您的物理层是坚固的,并准备好进入下一步。

> ****关键考虑因素,我们需要在这一步牢记在心。****

>

> 主动监控:为 BGP 会话失败和光学功率阈值设置警报。链接失败可能不会立即影响用户,但需要快速恢复以维护完整冗余。

此时,您已成功导航物理基础设施挑战,ExpressRoute Direct 端口对已配置,光纤跨接就位,并且那些关键的光学功率水平显示健康读数。本质上,已构建私人物理高速路,直接连接您的网络边缘到 Microsoft 的主干基础设施。

_**步骤 5:创建 ExpressRoute 电路**_

ExpressRoute 电路代表将您的物理 ExpressRoute Direct 端口转换为功能网络连接的逻辑层。通过 Azure 门户,组织创建链接到其 ExpressRoute Direct 基础设施的电路资源,指定带宽需求并根据连接需求选择适当 SKU (Local、Standard 或 Premium)。关键优势是能够在同一物理端口对上配置多个电路,前提是总带宽保持在物理限制内。例如,具有 10 Gbps ExpressRoute Direct 的组织可能在同一基础设施上运行 1 Gbps 非生产电路和 5 Gbps 生产电路。Azure 通过自动 VLAN 管理处理技术复杂性:

_**步骤 6:建立对等**_

一旦创建 ExpressRoute 电路并建立 VLAN 连接,下一个关键步骤涉及在您的网络和 Microsoft 基础设施之间设置 BGP (边界网关协议) 会话。ExpressRoute 支持两种主要 BGP 对等类型:私有对等 (Private Peering) 用于访问 Azure 虚拟网络,以及 Microsoft 对等 (Microsoft Peering) 用于访问 Microsoft SaaS 服务,如 Office 365 和 Azure PaaS 产品。对于大多数连接数据中心到 Azure 工作负载的企业场景,私有对等成为焦点。Azure 为您的电路配置提供特定 BGP IP 地址,定义主链接和次链接对等的 /30 子网,您将在边缘路由器上配置这些以交换路由信息。典型流程涉及您的组织通告本地网络前缀,而 Azure 通过这些 BGP 会话通告 VNet 前缀,从而在您的环境中创建动态路由发现。重要的是,主链接和次链接都维护活跃的 BGP 会话,确保如果一个连接失败,次链接的 BGP 会话无缝维护连接,并使您的网络免受单一故障点影响。

_**步骤 7:路由和测试**_

一旦建立 BGP 会话,您的 ExpressRoute 电路就完全运行,将本地网络无缝扩展到 Azure 虚拟网络。通过 ping、traceroute 和应用流量进行连接性测试,确认本地服务器现在可以通过私人 ExpressRoute 路径直接与 Azure VM 通信,完全绕过公共互联网。流量通过 VLAN 标签保持完全隔离,确保不与其他租户混合,同时提供只有专用连接才能实现的低延迟和可预测性能。

在这一阶段结束时,客户的数据中心通过私人、弹性连接在第 3 层链接到 Azure。他们可以像访问同一 LAN 扩展一样访问 Azure 资源,具有低延迟和高吞吐量。剩下的是将此电路连接到相关 Azure 虚拟网络 (通过 ExpressRoute 网关) 并验证端到端应用流量。

逐步说明如下

[使用 Azure 门户配置 Azure ExpressRoute Direct | Microsoft Learn](<https://learn.microsoft.com/en-us/azure/expressroute/how-to-expressroute-direct-portal>)

[Azure ExpressRoute:配置 ExpressRoute Direct | Microsoft Learn](<https://learn.microsoft.com/en-us/azure/expressroute/expressroute-howto-erdirect>)

[Azure ExpressRoute:配置 ExpressRoute Direct:CLI | Microsoft Learn](<https://learn.microsoft.com/en-us/azure/expressroute/expressroute-howto-expressroute-direct-cli>)

Updated Jul 25, 2025

Version 1.0

<!-- AI_TASK_END: AI全文翻译 -->