<!-- AI_TASK_START: AI标题翻译 -->

[解决方案] 剖析2023年假期季节:深入探讨Azure的DDoS攻击景观

<!-- AI_TASK_END: AI标题翻译 -->

<!-- AI_TASK_START: AI竞争分析 -->

# 产品功能分析

## 新功能/新产品概述

Azure DDoS Protection 作为 Azure 的核心安全服务,旨在保护云资源免受分布式拒绝服务(DDoS)攻击。该产品在 2023 假期季节的攻击景观中发挥关键作用,针对不断演变的威胁如 UDP 反射攻击和 botnet 利用,提供全天候监控和自动缓解。**目标用户群** 包括游戏应用、web 服务提供者和任何依赖云基础设施的企业,**市场定位** 聚焦于全球云环境下的高可用性和弹性防护,响应日益复杂的网络威胁趋势,如地缘政治驱动的攻击。

## 关键客户价值

- **自动攻击缓解和可见性**:Azure DDoS Protection 提供始终在线的流量监控和实时警报,帮助客户快速响应攻击,避免服务中断。例如,2023 假期期间,Azure 自动缓解了峰值 3,500 次日常攻击,提升了业务连续性,与传统手动防御相比,显著减少了响应时间。

- **多层防御优势**:结合 Azure Web Application Firewall (WAF),实现网络层(Layer 3 和 4)和应用层(Layer 7)的全面保护,这与单一层防御方案的差异在于更高的全面性,但可能在配置复杂场景下增加初始部署成本。

- **全球分布和规模化防护**:利用 Azure 的全球云基础设施,攻击可被阻挡于源头附近,减少延迟影响,如在 1.5 Tbps 攻击中成功缓解。该价值在突发流量场景中体现突出,相比其他提供商的优势在于更强的可扩展性,但需注意依赖云资源的潜在隐私合规挑战。

## 关键技术洞察

- **技术独特性**:Azure DDoS Protection 基于先进的流量分析和自动化机制,如 **EventBridge 规则引擎** 类似的技术,实现毫秒级检测和缓解。原理涉及实时监控网络流量模式,识别异常如 UDP 反射攻击(占 78%),并通过全球分布的云资源吸收攻击浪潮。

- **创新点与影响**:该服务引入自适应实时调优,提升了性能和可用性,例如在 2023 年成功应对大规模 botnet 攻击;然而,在面对高度随机化攻击时,可能存在识别延迟的问题,影响安全性。该技术在高并发场景下优化资源利用,但挑战在于持续演变的攻击向量,如 QUIC 协议的滥用,需要定期更新防御策略以维持有效性。

- **挑战与解决方式**:虽然 Azure 成功中和了从中国(42%)等地的攻击,但 botnet 利用云资源的趋势表明,防护依赖于全球协调,如与执法机构的合作(如 Operation PowerOFF),这增强了整体韧性,但可能在多区域部署中增加管理复杂度。

## 其他信息

2023 假期攻击趋势反映了全球 DDoS 威胁的加剧,包括政治动机和 DDoS-for-hire 服务的发展,Azure 的防护策略强调持续适应性,确保企业在新一年中强化安全措施。

<!-- AI_TASK_END: AI竞争分析 -->

<!-- AI_TASK_START: AI全文翻译 -->

# 2023 年假期季节揭秘:深入探讨 Azure 的 DDoS 攻击景观

**原始链接:** [https://azure.microsoft.com/en-us/blog/unwrapping-the-2023-holiday-season-a-deep-dive-into-azures-ddos-attack-landscape/](https://azure.microsoft.com/en-us/blog/unwrapping-the-2023-holiday-season-a-deep-dive-into-azures-ddos-attack-landscape/)

**发布时间:** 2024-01-25

**厂商:** AZURE

**类型:** BLOG

---

随着 2023 年假期季节的到来,它不仅带来了欢乐和庆祝,还引发了分布式拒绝服务 (DDoS) 攻击的激增。今年的 DDoS 攻击趋势揭示了一个复杂且不断演变的威胁景观。

随着 2023 年假期季节的到来,它不仅带来了欢乐和庆祝,还引发了分布式拒绝服务 (DDoS) 攻击的激增。今年的 DDoS 攻击趋势揭示了一个复杂且不断演变的威胁景观。从 [配置错误的 Docker API 端点](https://www.cadosecurity.com/oracleiv-a-dockerised-ddos-botnet/) 启用僵尸网络传播,到 [NKAbuse 恶意软件利用区块链技术进行 DDoS 攻击](https://securelist.com/unveiling-nkabuse/111512/) 的出现,这些攻击的策略和规模显示出显著的复杂性和多样性。

## 2023 年假期季节在 Azure 中的攻击景观

在对假期季节攻击景观的监测中,我们观察到一些攻击模式与前一年相比发生了显著变化。这一变化突显了恶意行为者不断完善威胁策略并试图绕过 DDoS 保护措施的努力。

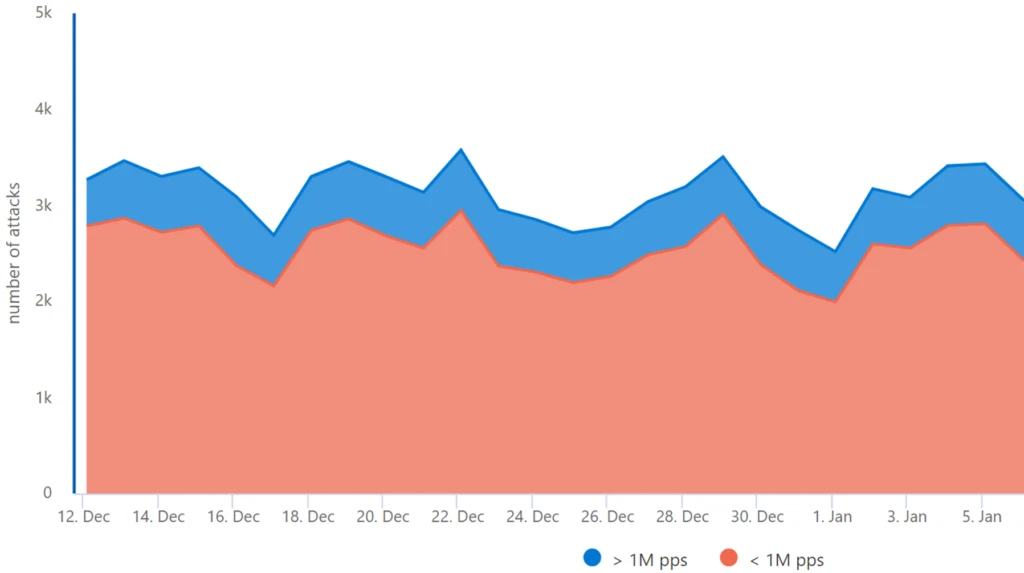

每日攻击量:Azure 强大的安全基础设施自动缓解了每日峰值达 3,500 次的攻击。其中,大规模攻击(超过 1 百万包每秒 (pps))占这些事件的 15%-20%。*

图 1: 针对 Azure 资源的每日 DDoS 攻击数量。

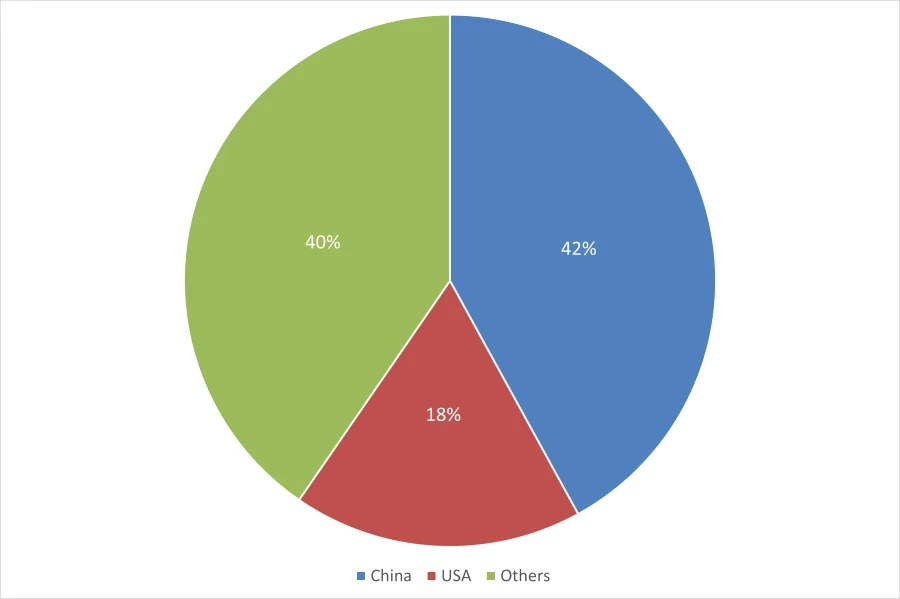

地理来源:攻击来源出现了变化,主要前两个来源国家是中国(占 42%)和美国(占 18%)。所有其他国家占 40%。这与前一年不同,当时这两个国家作为前两个区域来源旗鼓相当。

图 2: Azure 上 DDoS 攻击的来源国家。

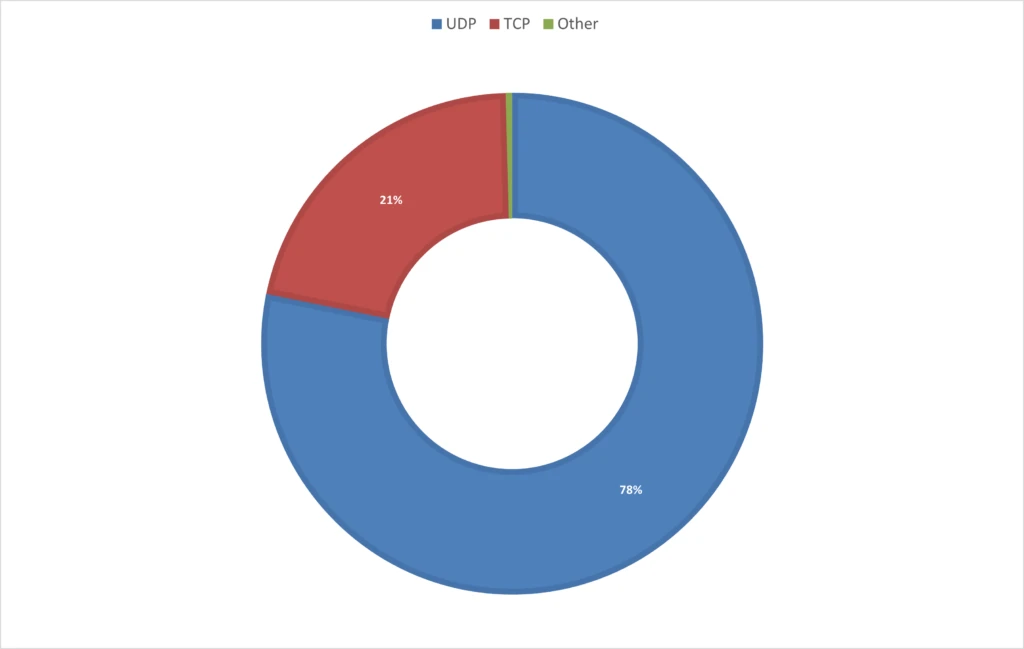

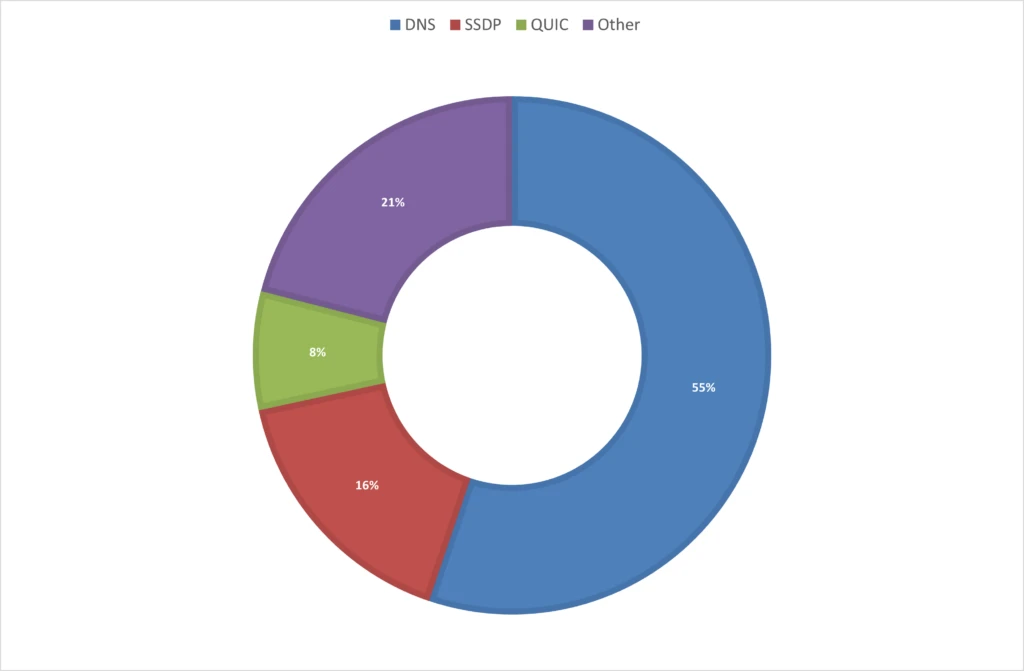

攻击协议:2023 年假期季节主要使用基于 UDP 的攻击,针对游戏工作负载和 Web 应用,占攻击的 78%。这些包括 UDP 反射/放大攻击,主要利用域名系统 (DNS) 和简单服务发现协议 (SSDP),以及快速 UDP 互联网连接 (QUIC) 用于反射目的。值得注意的是,QUIC 正在成为更常见的攻击载体,通过反射或利用 UDP 端口 443 进行随机 DDoS 压力。今年假期季节的攻击模式与前一年形成鲜明对比,当时基于 TCP 的攻击主导了 65% 的攻击。*

图 3: 攻击协议分布。

创纪录攻击:一场惊人的 UDP 攻击达到峰值 1.5 太比特每秒 (Tbps),针对亚洲的一位游戏客户。这次攻击起源于中国、日本、美国和巴西,涉及大量源 IP 和端口,但被 Azure 的防御完全缓解。

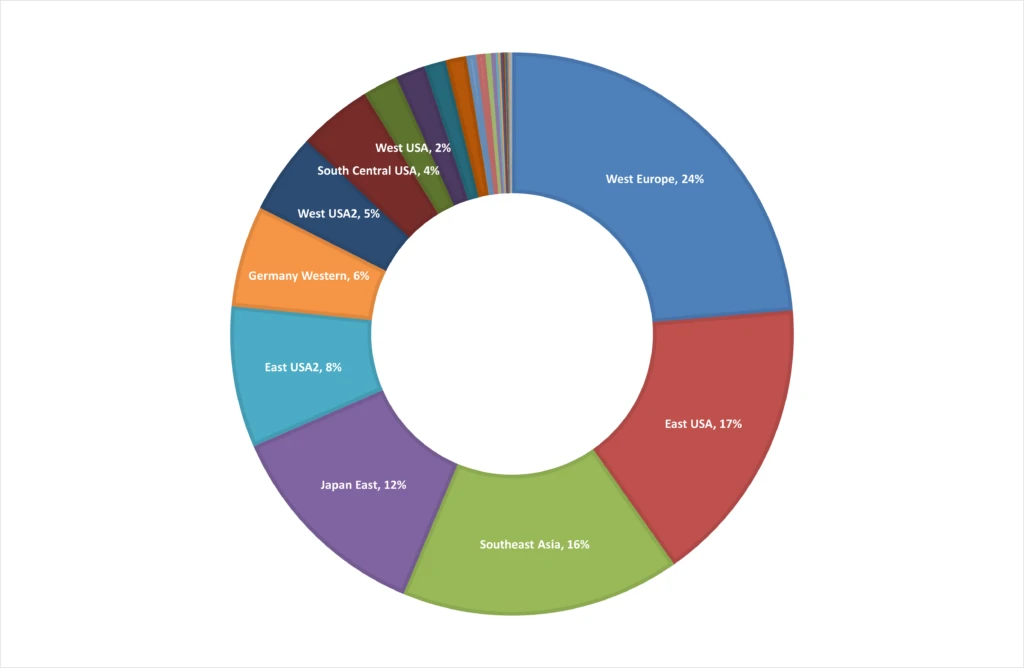

僵尸网络演变:在过去一年中,网络犯罪分子越来越多地利用云资源,特别是虚拟机,进行 DDoS 攻击。这一趋势在假期季节继续发展,攻击者试图利用全球折扣 Azure 订阅。从 2023 年 11 月中旬到年底,我们监测到在 39 个 Azure 区域的受损账户尝试事件,其中欧洲和美国是主要目标,占约 67%。Azure 的防御机制成功中和了这些威胁。*

图 4: 尝试利用资源进行 DDoS 攻击的 Azure 区域。

## 威胁背景

2023 年 Azure 中的 DDoS 攻击趋势反映了全球模式。攻击正变得 [政治动机化](https://www.enisa.europa.eu/news/warfare-and-geopolitics-are-fuelling-denial-of-service-attacks/),如我们 [去年早些时候强调](https://www.microsoft.com/en-us/security/blog/2023/03/17/killnet-and-affiliate-hacktivist-groups-targeting-healthcare-with-ddos-attacks/) 的,由地缘政治紧张局势推动。

DDoS 攻击即服务(通常称为“压力器”和“引导器”)在攻击者中仍然流行。这些平台在网络犯罪论坛上随时可用,使强大的 DDoS 攻击变得易于获取,即使是技术水平较低的犯罪分子也能以最低成本使用。近年来,[这些服务的可用性和使用率有所增加](https://www.slcyber.io/attack-for-hire-services-the-evolution-of-ddos/),国际执法机构通过诸如 Operation PowerOFF 等行动证实了这一点,该行动 [去年 5 月](https://www.justice.gov/usao-cdca/pr/federal-authorities-seize-13-internet-domains-associated-booter-websites-offered-ddos) 针对了 13 个与 DDoS 攻击即服务平台相关的域名。尽管这些努力,压力器继续蓬勃发展,提供各种攻击方法和强度,有些可达 1.5 Tbps。

## 云力量:对抗不断演变的 DDoS 威胁

大规模僵尸网络和 DDoS 攻击即服务的兴起对在线服务和业务运营构成了重大风险。要对抗这些威胁,需要更多云计算能力来吸收攻击的初始浪潮,直到识别出模式、转移虚假流量并保留合法流量。当数万个设备构成攻击时,云计算是最佳防御,因为它具有缓解最大攻击所需的规模。此外,由于云的全球分布,更近的距离有助于在源头附近阻挡攻击。

## 确保强大保护

在数字威胁不断演变的时代,确保针对 DDoS 攻击的强大保护从未如此重要。以下是 Azure 的综合安全解决方案如何保护您的数字基础设施。

DDoS 保护服务:面对 DDoS 攻击的高风险,必须使用像 [Azure DDoS Protection](https://azure.microsoft.com/en-us/products/ddos-protection/) 这样的服务。该服务提供始终在线的流量监测、检测后自动攻击缓解、适应性实时调整,以及通过实时遥测、监测和警报提供 DDoS 攻击的完整可见性。

多层防御:为实现全面保护,通过部署 Azure DDoS Protection 与 [Azure Web 应用防火墙 (WAF)](https://azure.microsoft.com/en-us/products/web-application-firewall/) 设置多层防御。Azure DDoS Protection 保护网络层 (第 3 层和第 4 层),而 Azure WAF 保护应用层 (第 7 层)。这种组合可针对各种 DDoS 攻击提供保护。

警报配置:Azure DDoS Protection 可在无需用户干预的情况下识别和缓解攻击。配置主动缓解警报可让您了解受保护公共 IP 资源的状况。

## Azure DDoS 保护

保护您的 Azure 资源免受分布式拒绝服务 (DDoS) 攻击。

[ 了解更多 ](https://azure.microsoft.com/en-us/products/ddos-protection/)

## 2024:对抗 DDoS 威胁

2023 年假期季节突显了网络景观中 DDoS 攻击的 relentless 和不断演变威胁。随着我们进入新的一年,组织必须加强并适应其网络安全策略。这个时期应成为一个学习过程,专注于加强针对 DDoS 攻击的防御,并警惕新策略。Azure 对这些复杂 DDoS 威胁的韧性突显了强大且适应性安全措施的必要性,不仅用于保护数字资产,还用于确保业务运营不间断。

* * *

* 基于内部数据

<!-- AI_TASK_END: AI全文翻译 -->