<!-- AI_TASK_START: AI标题翻译 -->

[解决方案] 使用 AWS Cloud WAN 简化 RISE with SAP 连接

<!-- AI_TASK_END: AI标题翻译 -->

<!-- AI_TASK_START: AI竞争分析 -->

# 解决方案分析

## 解决方案概述

该解决方案详细阐述了如何使用 **AWS Cloud WAN** 来简化和优化企业网络与 **RISE with SAP** 环境的连接。在RISE with SAP模型中,客户需自行负责网络连接。传统方法如 **AWS Site-to-Site VPN**、**AWS Direct Connect** 或 **AWS Transit Gateway** 在管理复杂的全球网络时可能面临挑战。此方案旨在为已采用或计划采用AWS Cloud WAN构建全球统一网络的企业,提供一个集成、高效且安全的连接模型。

该方案的核心是利用 **AWS Cloud WAN** 的集中管理和策略驱动能力,将客户的本地数据中心、多区域AWS环境与SAP管理的RISE VPC无缝集成。它通过构建一个统一的全球网络,解决了分布式网络架构下的管理复杂性、安全策略不一致以及扩展性问题,尤其适用于需要对SAP流量进行精细化控制和安全检测的大型企业。

## 实施步骤

1. **创建并配置核心网络 (Core Network)**

- 在AWS Cloud WAN中创建一个全局网络(Global Network)和核心网络,并定义一份策略文档。

- 该策略文档应包含网络覆盖的AWS区域、网络分段(Segments)、路由行为(如静态路由或黑洞路由)以及附件策略(Attachment Policies)。

- **最佳实践**: 建议为RISE with SAP的VPC连接创建一个专用的分段,以便进行独立的路由控制和策略管理。

2. **部署流量检测层 (Inspection Layer)**

- 部署一个专门的检测VPC(Inspection VPC),其中包含 **AWS Network Firewall** 或集成了 **Gateway Load Balancer (GWLB)** 的第三方防火墙设备。

- 在Cloud WAN的策略文档中,使用服务插入(Service Insertion)功能,将该检测VPC配置为网络功能组(Network Function Group),并强制要求客户工作负载与RISE VPC之间的流量流经此检测层。

3. **共享核心网络资源**

- 使用 **AWS Resource Access Manager (RAM)** 将创建好的核心网络共享给RISE with SAP环境所在的AWS账户。

- **注意**: 由于核心网络是全局资源,此共享操作必须在美国东部(弗吉尼亚北部)`us-east-1` 区域执行。

4. **RISE with SAP团队接受并配置连接**

- RISE with SAP 团队需要在其账户中接受核心网络的共享邀请。

- 将其环境中的VPC作为附件(VPC attachment)连接到共享的核心网络。

- 在VPC的子网路由表中配置必要的私有网络路由,确保与客户环境的双向通信顺畅。

## 方案客户价值

- **构建全球动态网络**: AWS Cloud WAN原生支持多区域架构,可以自动、动态地将客户部署在任何AWS区域的VPC连接至RISE with SAP环境,无需手动配置复杂的跨区域对等连接。

- **简化网络管理与运维**: 提供一个集中的管理平面和全局网络拓扑视图。通过单一的策略文档即可定义和管理整个网络的路由、分段和安全策略,极大地降低了运维复杂性和成本。

- **策略驱动的自动化**: 相较于AWS Transit Gateway需要手动配置路由表和传播,Cloud WAN利用附件的元数据(如标签、账户ID)和附件策略,自动将新的VPC连接关联到预定义的分段,实现了网络配置的自动化,减少了人为错误。

- **原生集成的安全性**: 通过服务插入(Service Insertion)功能,可以轻松地将流量检测(如防火墙)集成到网络路径中。这简化了在企业环境与RISE with SAP环境之间实施安全策略的配置,有效增强了安全性。

## 涉及的相关产品

- **AWS Cloud WAN**: 核心服务,用于构建、管理和监控统一的全球广域网。

- **RISE with SAP**: SAP提供的托管式云ERP解决方案,运行在AWS基础设施之上。

- **Amazon VPC**: AWS的基础网络服务,客户的工作负载和RISE with SAP环境都部署在VPC中。

- **AWS Network Firewall**: AWS托管的网络防火墙服务,用于实现流量检测和过滤。

- **Gateway Load Balancer (GWLB)**: 用于在网络中部署、扩展和管理第三方虚拟网络设备。

- **AWS Resource Access Manager (RAM)**: 用于在AWS账户之间安全地共享资源。

- **AWS Network Manager**: 提供对全球网络(包括Cloud WAN核心网络)的可视化、监控和故障排查功能。

## 技术评估

- **优势**:

- **高度集中与自动化**: 采用“策略即代码”的模式管理全球网络,自动化程度高,可维护性强。

- **架构一致性**: 对于已在使用Cloud WAN的企业,此方案能够将RISE with SAP环境无缝融入现有全球网络架构,保持网络和安全策略的一致性。

- **原生安全集成**: 服务插入功能与网络分段紧密结合,使得实现精细化的东西向流量检测变得简单高效,无需复杂的路由配置。

- **全球化设计**: 方案天然为多区域、全球化部署而设计,有效简化了跨区域网络的连接和管理。

- **最佳实践与建议**:

- **网络分段**: 强烈建议为RISE with SAP VPC创建一个专用分段,并启用 `isolate-attachments: true` 选项,以增强安全隔离,默认禁止同一分段内的附件互相通信。

- **附件策略**: 推荐使用RISE with SAP的AWS账户ID作为条件,自动将其VPC附件关联到专用分段,并启用 `require-attachment-acceptance: true` 增加一层手动审批控制,提升安全性。

- **流量检测模式**: 方案中提到的 `dual-hop` 模式,能够在流量穿越的源和目标两个区域都进行检测,为跨区域流量提供更强的安全保障。

## 其他信息

- **防火墙规则配置**:

- 实施此方案时,必须在防火墙中为SAP特定端口配置允许规则。关键端口包括:

- RFC (BAPI/IDoc): `33xx`

- HTTPS (OData/REST/SOAP): `443`, `44300`

- ODBC/JDBC (SAP HANA): `3xx15`

- SAPGUI: `3300-3399`

- SAP Connector: `3200-3299`

- **监控与维护**:

- 建议使用 **AWS Network Manager** 对核心网络进行监控,设置网络事件告警和策略违规告警,并配置可视化仪表板。

- 强调需要建立定期维护流程,包括审查防火墙规则、更新网络策略和根据业务需求调整配置。

<!-- AI_TASK_END: AI竞争分析 -->

<!-- AI_TASK_START: AI全文翻译 -->

# 使用 AWS Cloud WAN 简化 RISE with SAP 的连接

**原始链接:** [https://aws.amazon.com/blogs/networking-and-content-delivery/streamlining-rise-with-sap-connectivity-using-aws-cloud-wan/](https://aws.amazon.com/blogs/networking-and-content-delivery/streamlining-rise-with-sap-connectivity-using-aws-cloud-wan/)

**发布时间:** 2025-08-21

**厂商:** AWS

**类型:** BLOG

---

在使用 [RISE with SAP](https://docs.aws.amazon.com/sap/latest/general/rise.html) 时,您需要负责建立与 Amazon Web Services (AWS) 上的 RISE with SAP [Amazon Virtual Private Cloud (Amazon VPC)](https://aws.amazon.com/vpc/) 之间的网络连接。传统上,用户依赖 [AWS Site-to-Site VPN](https://aws.amazon.com/vpn/) 、[AWS Direct Connect](https://aws.amazon.com/directconnect/) 、[Amazon VPC 对等连接 (Amazon VPC peering)](https://docs.aws.amazon.com/vpc/latest/peering/what-is-vpc-peering.html) 或 [AWS Transit Gateway](https://aws.amazon.com/transit-gateway/) 将其本地网络和现有的 AWS 账户连接到 SAP 管理的环境。此外,那些已经在使用 [AWS Cloud WAN](https://aws.amazon.com/cloud-wan/) 构建、管理和监控其统一全球网络的组织,可能更倾向于将其 RISE with SAP 的连接方式与现有的 Cloud WAN 架构保持一致。通过 Cloud WAN,您可以获得一个具有一致策略控制的统一全球网络,从而简化管理、通过流量检测增强安全性,并在整个组织内维持统一的网络策略。

Cloud WAN 是 RISE with SAP 的网络连接选项之一,用户可向 RISE with SAP 团队申请使用。此外,本文中讨论的连接模式也适用于任何遵循与 RISE with SAP 相同架构的第三方集成。

## 为何选择 AWS Cloud WAN?

AWS Cloud WAN 是一项托管的广域网 (wide area networking, WAN) 服务,使您能够构建、管理和监控一个连接云端和本地环境中运行资源的全球网络。它提供了一个统一、集中管理的网络,从而降低了运营全球网络的成本和复杂性。

尽管 AWS 提供了许多强大的网络连接服务,但 Cloud WAN 通过提供全局视图和在整个网络中实施一致的基于策略的控制,将网络管理提升到了一个新的水平。您可以在 [Introducing AWS Cloud WAN](https://aws.amazon.com/blogs/networking-and-content-delivery/introducing-aws-cloud-wan-preview/) (在这里您可以更好地了解该服务的关键组件) 和 [Simplify global security inspection with AWS Cloud WAN service insertion](https://aws.amazon.com/blogs/networking-and-content-delivery/simplify-global-security-inspection-with-aws-cloud-wan-service-insertion/) (了解 Cloud WAN 如何简化流量检测配置) 这两篇文章中获取更多关于该服务的信息。

然而,您可能最想问的问题是:与其他连接方法相比,使用 Cloud WAN 有什么好处?

1. Cloud WAN 在 AWS 内部提供了一个全球性 (多区域) 的动态网络。这意味着,无论您的 RISE with SAP 环境创建在哪个区域,您任何 AWS 区域中的任何 VPC 都能以动态方式自动访问它。

2. 集中式的管理和视图简化了对复杂网络及其与第三方连接的理解。

3. Transit Gateway 允许您自定义路由、传播以及附件 (attachment) 与路由表的映射关系。添加一个新的路由表或附件通常会导致十几个或更多的下游变更。而 Cloud WAN 允许您使用附件标签和其他元数据自动将附件映射到网段 (segment),并通过策略来定义网段之间的关系。

4. 当通过 VPC 附件连接到第三方解决方案时,我们鼓励您在您的环境和第三方环境之间加入流量检测。 [Cloud WAN 服务插入 (Cloud WAN service insertion)](https://docs.aws.amazon.com/network-manager/latest/cloudwan/cloudwan-policy-service-insertion.html) 功能简化了创建这种检测的路由配置。

## RISE with SAP on AWS Cloud WAN 的架构与部署步骤

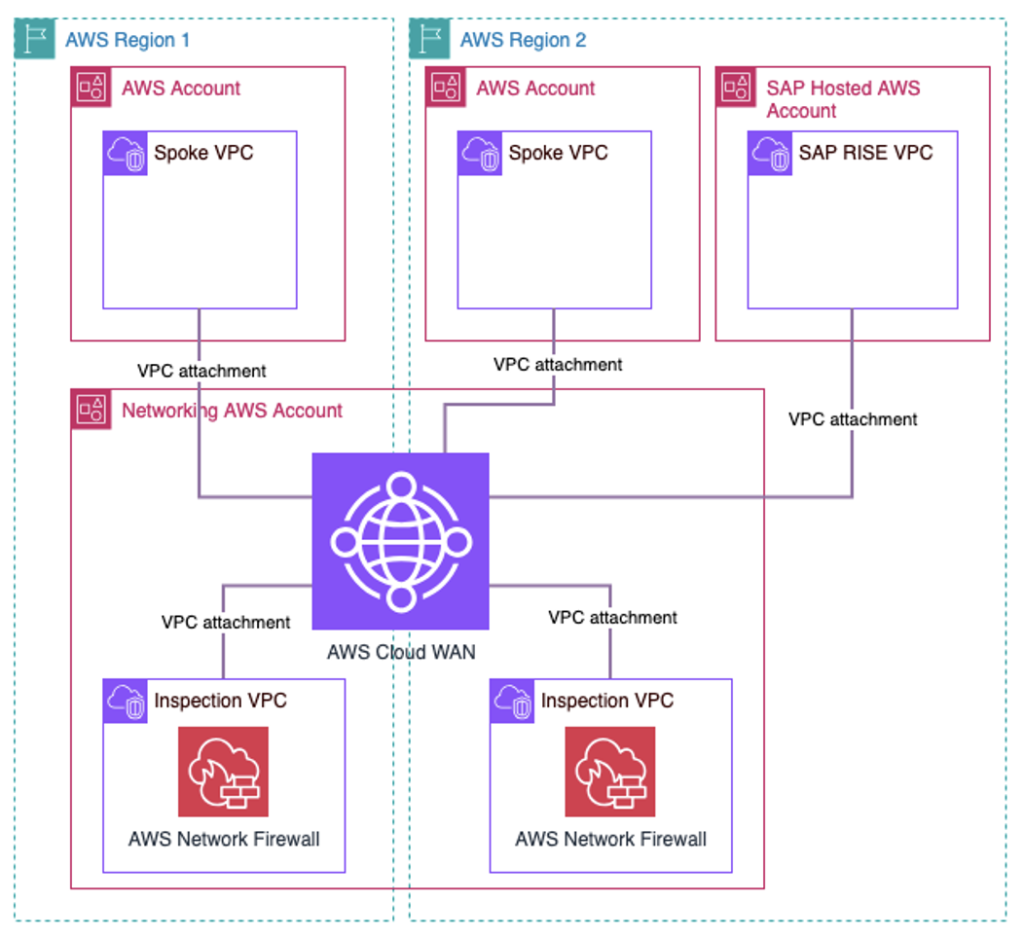

现在我们已经了解了 AWS Cloud WAN 及其优势,接下来将重点介绍它与 RISE with SAP 的集成。图 1 展示了在多账户环境中使用 Cloud WAN 连接 RISE with SAP 的架构。我们加入了一个使用 [AWS Network Firewall](https://aws.amazon.com/network-firewall/) 的检测层,用于检测 RISE with SAP VPC 与环境其余部分之间的流量。该模式同样适用于使用任何其他第三方防火墙设备与 [网关负载均衡器 (Gateway Load Balancer, GWLB)](https://aws.amazon.com/elasticloadbalancing/gateway-load-balancer/) 的场景。

图 1. 连接到 RISE with SAP 的多区域、多账户 AWS Cloud WAN 高层级架构

以下步骤概述了将您的 AWS 网络 (使用 Cloud WAN) 与 RISE with SAP 集成的过程。在本节中,我们重点介绍集成的配置步骤。

1. 您应该已经创建了一个全局网络 (Global Network) 和核心网络 (Core Network),并有一个策略文档定义了您的网络结构:AWS 区域、网段、路由操作和附件策略。请查阅 [AWS 文档](https://docs.aws.amazon.com/network-manager/latest/cloudwan/cloudwan-policies-json.html) 了解更多关于此设置的信息。我们建议为 RISE with SAP VPC 连接使用一个专用的网段。在 Cloud WAN 中,将 VPC 连接到专用网段这种最基本的网段划分方式,可以更好地控制路由配置 (例如添加检测、创建静态路由或黑洞路由等)。

2. 为了遵循包含检测层的最佳实践,您应该部署一个带有 Network Firewall 或 GWLB 与第三方设备的检测 VPC。此外,您的策略文档应将此防火墙插入到您的工作负载和 RISE with SAP VPC 之间。

3. 使用 [AWS Resource Access Manager (AWS RAM)](https://aws.amazon.com/ram/) 将核心网络共享给 RISE with SAP 账户。请查阅 [文档](https://docs.aws.amazon.com/ram/latest/userguide/getting-started-sharing.html) 了解如何使用 AWS RAM 共享资源。核心网络是全局资源,因此共享操作必须在弗吉尼亚北部 (us-east-1) 区域进行。

4. 与 RISE with SAP 团队合作,接受共享的核心网络邀请。RISE with SAP 团队需要执行以下操作:

1. 接受共享的核心网络邀请。

2. 配置他们的 VPC 附件以连接到共享的核心网络。

3. 在子网路由表中添加必要的私有网络路由,以实现无缝的双向通信。

此设置实现了用户 AWS 账户与 RISE with SAP 环境之间安全的网络共享和连接。需要考虑的事项包括避免 CIDR 地址块重叠、监控数据传输成本、定期审计防火墙规则,以及使用 [AWS CloudTrail](https://aws.amazon.com/cloudtrail/) 进行审计。

## 为 RISE with SAP 实施 AWS Cloud WAN 的最佳实践

在本节中,我们将重点介绍将 RISE with SAP 与基于 AWS Cloud WAN 的网络集成时的最佳实践,内容涵盖策略文档配置和防火墙规则的实施。

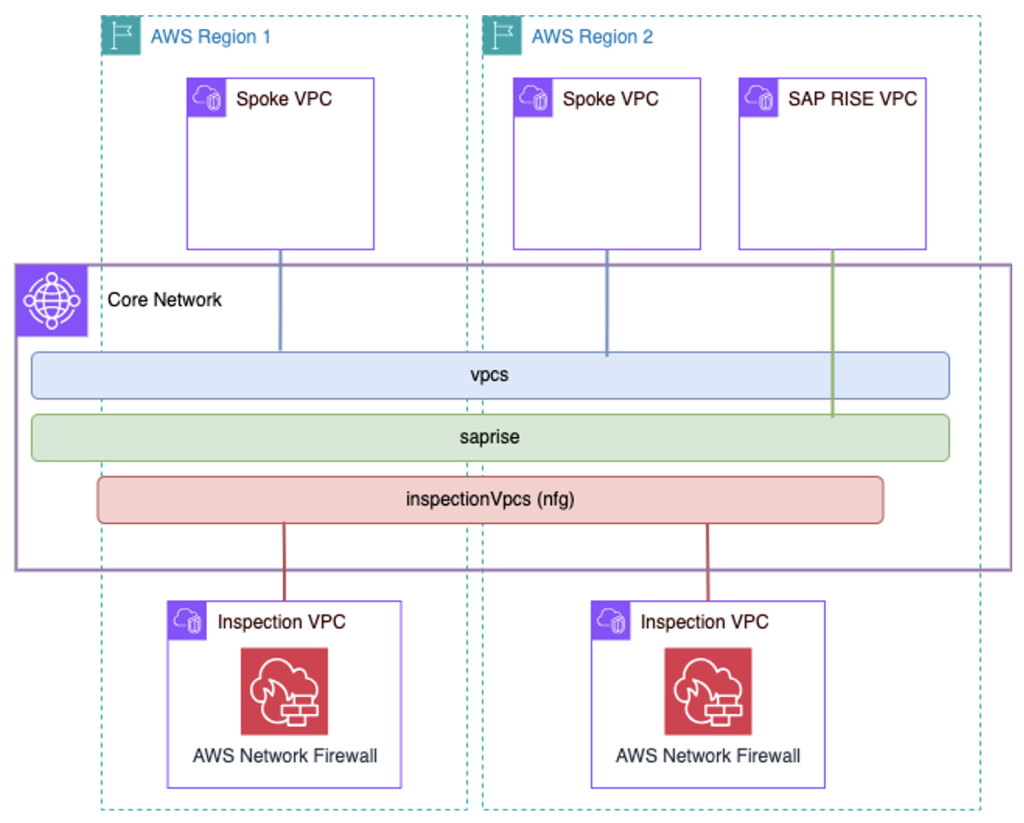

我们可以研究一个根据图 2 所示架构实施的完整策略文档。我们将通过这个例子来重点介绍关键的最佳实践和策略文档的重要部分。

图 2. 在 AWS 工作负载和 RISE with SAP 之间带有检测层的 AWS Cloud WAN 示例架构

```json

{

"version": "2021.12",

"core-network-configuration": {

"vpn-ecmp-support": true,

"asn-ranges": [

"64496-64500"

],

"edge-locations": [

{

"location": "us-east-1",

"asn": 64496

},

{

"location": "eu-central-1",

"asn": 64497

}

]

},

"segments": [

{

"name": "vpcs",

"require-attachment-acceptance": false

},

{

"name": "saprise",

"require-attachment-acceptance": true,

"isolate-attachments": true

}

],

"network-function-groups": [

{

"name": "inspectionVpcs",

"require-attachment-acceptance": true

}

],

"segment-actions": [

{

"action": "send-via",

"segment": "vpcs",

"mode": "dual-hop",

"when-sent-to": {

"segments": [

"saprise"

]

},

"via": {

"network-function-groups": [

"inspectionVpcs"

]

}

}

],

"attachment-policies": [

{

"rule-number": 100,

"condition-logic": "and",

"conditions": [

{

"type": "attachment-type",

"operator": "equals",

"value": "vpc"

},

{

"type": "tag-exists",

"key": "domain"

}

],

"action": {

"association-method": "tag",

"tag-value-of-key": "domain"

}

},

{

"rule-number": 200,

"condition-logic": "and",

"conditions": [

{

"type": "attachment-type",

"operator": "equals",

"value": "vpc"

},

{

"type": "account-id",

"operator": "equals",

"value": "XXXXXXXXXXXX"

}

],

"action": {

"association-method": "constant",

"segment": "saprise"

}

},

{

"rule-number": 300,

"condition-logic": "and",

"conditions": [

{

"type": "tag-value",

"operator": "equals",

"key": "nfg",

"value": "inspectionVpcs"

}

],

"action": {

"add-to-network-function-group": "inspectionVpcs"

}

}

]

}

```

在以下步骤中,我们将分解关键组件和最佳实践:

* **网络网段定义** : 我们建议为 RISE with SAP VPC 使用一个专用网段。这种方法允许您为这些 VPC 和环境的其余部分维护独立的路由控制。对于 “saprise” 网段,我们配置了 `isolate-attachments` 选项,这样该网段内的附件默认无法相互通信。

```json

"segments": [

{

"name": "vpcs",

"require-attachment-acceptance": false

},

{

"name": "saprise",

"require-attachment-acceptance": true,

"isolate-attachments": true

}

],

```

* **流量检测与 Cloud WAN 服务插入** : 设置好网络网段后,请考虑以下建议来增强您为 RISE with SAP 配置的 Cloud WAN:

* 实施防火墙层,以保护 RISE with SAP VPC 与其他 Cloud WAN 连接的工作负载之间的流量。为此,创建一个 [网络功能组 (Network Function Group, NFG)](https://docs.aws.amazon.com/network-manager/latest/cloudwan/cloudwan-policy-service-insertion.html) 来使用服务插入功能。

```json

"network-function-groups": [

{

"name": "inspectionVpcs",

"require-attachment-acceptance": true

}

],

```

* * 用于检测网段间流量的服务插入路由操作称为 `send-via`。在我们的示例中,`dual-hop` 选项会在流量穿越的两个区域中都进行检测。另一个选项是使用 `single-hop` 选项,只在其中一个区域进行检测 (您也可以选择使用哪个 AWS 区域)。请访问 [AWS 文档](https://docs.aws.amazon.com/network-manager/latest/cloudwan/cloudwan-policies-json.html#cloudwan-segment-actions-json) 了解其工作原理的更多信息。

```json

"segment-actions": [

{

"action": "send-via",

"segment": "vpcs",

"mode": "dual-hop",

"when-sent-to": {

"segments": [

"saprise"

]

},

"via": {

"network-function-groups": [

"inspectionVpcs"

]

}

}

],

```

* **配置附件策略** : 在 Cloud WAN 中,新的附件通过策略文档中的 [attachment-policies](https://docs.aws.amazon.com/network-manager/latest/cloudwan/cloudwan-policies-json.html#cloudwan-attach-policies-json) 自动关联到一个网段或 NFG。您可以从附件中获取元数据 (标签、附件类型、AWS 账户或 AWS 区域) 来定义精细的策略,并指示新附件应如何关联到网络中的网段。我们可以重点关注规则编号 200 作为示例来深入了解此功能。

* 对于 RISE with SAP VPC,建议使用 SAP 账户 ID 作为元数据来自动化附件关联。在以下代码中,您应将 “XXXXXXXXXXXX” 占位符替换为账户 ID。

* 此外,使用 `require acceptance` 标志可以在创建关联时增加一个额外的手动控制。

```json

{

"rule-number": 200,

"condition-logic": "and",

"conditions": [

{

"type": "attachment-type",

"operator": "equals",

"value": "vpc"

},

{

"type": "account-id",

"operator": "equals",

"value": "XXXXXXXXXXXX"

}

],

"action": {

"association-method": "constant",

"segment": "saprise"

}

}

```

## 其他注意事项

* 在配置防火墙规则时,请考虑 RISE with SAP 的特定端口,以允许从您的工作负载到 RISE with SAP VPC 的通信。有关您可以实施哪些防火墙的更多详细信息,请参阅 [Securing SAP with AWS Network Firewall part-2 managed rules](https://aws.amazon.com/blogs/awsforsap/securing-sap-with-aws-network-firewall-part-2-managed-rules/) 这篇文章。

* RFC 连接 (BAPI 和 IDoc):端口 33xx (其中 xx 是您的实例号)

* 用于 OData 和 REST/SOAP 的 HTTPS:端口 443, 44300

* 用于 SAP HANA 连接的 ODBC/JDBC:端口 3xx15 (其中 xx 是您的实例号)

* 其他一些必要的端口:

* 44301-44302:客户端和 SAP AS 连接

* 3201-3202:客户端和 SAP AS 连接

* 8001-8002:客户端和 SAP AS 连接

* 3600:如果使用消息服务器进行负载均衡

* 3299:SAProuter 服务

* 3200-3299:SAP Connector

* 3300-3399:SAPGUI

* 使用 [AWS Network Manager](https://docs.aws.amazon.com/network-manager/latest/tgwnm/what-are-global-networks.html) 来监控和管理您的核心网络:

* 为网络问题和策略违规设置告警

* 配置仪表板以实现网络可视化

* 启用日志记录以进行故障排除和合规性检查

* 实施定期的维护程序:

* 定期审查防火墙规则

* 更新网络策略

* 根据需要进行配置更改

## 结论

AWS Cloud WAN 提供了一种简化的方法来将您的环境与 AWS 上的 RISE with SAP 连接起来。一个具有一致策略控制的统一全球网络使您能够简化管理、通过流量检测增强安全性,并在整个组织内维持统一的网络策略。

此设置允许在您的 AWS 账户和 RISE with SAP 环境之间,通过您现有或新建的 Cloud WAN 实现安全的网络共享和连接。

要了解更多关于 Cloud WAN 和 RISE with SAP 连接选项的信息,请访问 [AWS Cloud WAN 文档](https://docs.aws.amazon.com/network-manager/latest/cloudwan/what-is-cloudwan.html) 和 [RISE with SAP on AWS 文档](https://docs.aws.amazon.com/sap/latest/general/welcome.html) 。

## 关于作者

### Pablo Sánchez Carmona

Pablo 是 AWS 的一名高级网络专家解决方案架构师,他帮助客户设计安全、有弹性且成本效益高的网络。不谈论网络时,Pablo 会打篮球或玩电子游戏。他拥有瑞典皇家理工学院 (KTH) 的电气工程硕士学位和加泰罗尼亚理工大学 (UPC) 的电信工程硕士学位。

### Kenny Rajan

Kenny 是 AWS 的一名首席企业架构师,专注于将生成式 AI (Generative AI) 与 SAP 和 Adobe 等企业和营销系统集成。他通过数据和 AI 驱动的云解决方案,帮助组织实现其数字体验平台、供应链和后端系统的现代化。工作之余,他致力于技术教育和慈善活动。

### Rozal Singh

Rozal 是 AWS 的 SAP 首席解决方案架构师。他拥有超过 18 年的 SAP 经验,专注于指导客户完成云转型之旅,特别是在 AWS 上迁移和优化 SAP 环境。在目前的职位上,Rozal 与企业客户合作,制定和执行全面的云战略,确保成功的数字化转型计划,同时最大化他们在 AWS 和 SAP 技术上的投资。他对创新和客户成功的承诺使他成为企业技术领域值得信赖的顾问。

<!-- AI_TASK_END: AI全文翻译 -->