<!-- AI_TASK_START: AI标题翻译 -->

[解决方案] 使用 Amazon Route 53 Resolver DNS Firewall 保护混合工作负载

<!-- AI_TASK_END: AI标题翻译 -->

<!-- AI_TASK_START: AI竞争分析 -->

# 解决方案分析

## 解决方案概述

该解决方案的核心是将 **Amazon Route 53 Resolver DNS Firewall** 的安全防护能力从 AWS 云环境扩展至企业的本地(On-premises)数据中心,为混合云架构提供一个统一、集中的 DNS 查询过滤和监控平台。

此方案旨在解决混合云环境中普遍存在的安全策略不一致、管理分散以及运营复杂性高的问题。通过将本地工作负载的 DNS 查询流量引导至 AWS 进行集中过滤,企业可以有效抵御各类基于 DNS 的安全威胁,例如 **DNS 隧道攻击**造成的数据泄露、访问用于**钓鱼或恶意软件分发**的恶意域名,以及访问未经授权或不合规的目标站点。

技术原理是配置本地 DNS 服务器,将其作为条件转发器,把所有非本地权威域名的 DNS 查询请求转发至部署在 AWS VPC 内的 **Route 53 Resolver 入站终端节点 (Inbound Endpoint)**。一旦查询进入 AWS,就会被关联到 VPC 的 DNS Firewall 规则集进行实时评估和处理,从而实现对混合云流量的统一安全管控。

## 实施步骤

该解决方案提供了两种核心的连接方案,以适应不同的网络环境和安全要求。

1. **通过私有网络连接 (AWS Direct Connect / AWS Site-to-Site VPN)**

- **描述:** 当本地数据中心与 AWS 之间已建立专线或 VPN 连接时,此方案可确保 DNS 查询流量在私有、加密的通道中传输,安全性最高。

- **技术流程:**

1. 本地工作站向企业内部的 DNS 服务器发起域名解析请求。

2. 内部 DNS 服务器根据转发规则,将请求转发至 AWS VPC 内的 Route 53 Resolver 入站终端节点的私有 IP 地址。

3. DNS 查询流量通过 **Direct Connect** 或 **Site-to-Site VPN** 隧道安全地路由至 AWS。

4. Route 53 Resolver 入站终端节点接收到查询。

5. DNS Firewall 根据已配置的规则集(允许列表、拒绝列表等)对查询的域名进行检查。

6. - **阻止:** 如果域名匹配拒绝规则,查询将被阻止,并可生成日志。

- **允许:** 如果查询被允许,Route 53 Resolver 会继续解析(对于公网域名则向外部域名服务器查询),并将解析结果沿原路径返回给本地工作站。

2. **通过公共网络连接 (AWS Network Load Balancer)**

- **描述:** 在没有私有网络连接或不希望 DNS 流量占用私有带宽的场景下,可使用面向互联网的 **Network Load Balancer (NLB)** 作为 DNS 查询的入口。

- **技术流程:**

1. 本地 DNS 服务器将查询转发至 NLB 的公网 IP 地址。

2. NLB 接收到 DNS 查询流量(UDP/TCP 53端口),并将其高效地转发给后端目标组,即部署在不同可用区的 Route 53 Resolver 入站终端节点的弹性网络接口 (ENI)。

3. 后续的 DNS Firewall 过滤和解析流程与私有连接方案完全相同。

4. **安全加固:**

- 可在 NLB 的安全组中配置源 IP 地址限制,仅允许来自企业公网出口 IP 的流量。

- 可为 NLB 启用 **AWS Shield Advanced** 服务,以抵御大规模的 DDoS 攻击。

- 可选择配置 **DNS over HTTPS (DoH)** 来加密公网传输的 DNS 查询。

## 方案客户价值

- **统一的安全态势:** 在 AWS 云和本地数据中心之间实施*完全一致的 DNS 过滤策略*,消除因环境不同而导致的安全策略差异和管理盲点。

- **集中化管理与治理:** 通过 **AWS Firewall Manager**,可在多账户、多区域的 AWS 环境中集中创建、分发和强制执行 DNS Firewall 规则,*显著降低安全管理的复杂性和运营开销*。

- **增强威胁防御能力:** 有效防御日益复杂的 DNS 层攻击,如利用 **DNS 隧道 (DNS Tunneling)** 窃取数据、阻止连接由**域名生成算法 (DGA)** 产生的 C&C 服务器等。

- **灵活的架构选项:** 提供私有和公网两种连接模式,企业可根据自身的网络基础、安全需求和成本预算灵活选择最合适的部署方案。

- **提升合规性与可见性:** 结合 **AWS Security Hub**,可以获得关于 DNS 防火墙策略合规性的集中视图。当某个 VPC 未按策略关联 DNS 防火墙规则时,Security Hub 会生成安全告警,帮助安全团队快速发现并修复配置缺口。

## 涉及的相关产品

- **核心组件:**

- `Amazon Route 53 Resolver DNS Firewall`: 提供 DNS 查询过滤的核心引擎和规则集。

- `Amazon Route 53 Resolver`: 提供入站和出站终端节点,是混合云 DNS 解析架构的核心枢纽。

- **连接与网络:**

- `AWS Direct Connect`: 提供与本地数据中心的高速、低延迟私有连接。

- `AWS Site-to-Site VPN`: 提供与本地数据中心的加密 VPN 连接。

- `AWS Network Load Balancer (NLB)`: 在公网连接方案中,作为高性能、高可用的流量入口。

- `Amazon VPC`: 承载 Resolver 终端节点和 NLB 的虚拟私有云环境。

- **管理与安全增强:**

- `AWS Firewall Manager`: 用于跨 AWS Organization 集中部署和管理 DNS Firewall 策略。

- `AWS Security Hub`: 整合来自 Firewall Manager 的安全与合规告警。

- `AWS Shield Advanced`: 为 NLB 提供增强的 DDoS 攻击防护。

- `AWS Global Accelerator`: 可用于优化全球分布式用户的 DNS 解析性能。

- `AWS Organizations`: 实现多账户环境下的统一管理。

## 技术评估

该解决方案将成熟的云原生安全服务扩展应用于混合云场景,技术上具备高度的可行性和先进性。

- **优势:**

- **架构统一性:** 将云的安全边界无缝延伸至本地,是实现混合云安全一体化的优秀实践,避免了维护两套独立 DNS 安全系统的成本和复杂性。

- **高可扩展性与性能:** 无论是 NLB 还是 Route 53 Resolver,其本身都为云规模设计,能够处理每秒数百万级的查询请求,并保持极低的延迟,满足大型企业的需求。

- **原生高可用:** 方案强调跨可用区(AZ)部署 Resolver 终端节点和 NLB,并可结合冗余的网络连接(如多条 VPN/DX 线路),构建容灾能力强的 DNS 安全基础设施。

- **精细化的风险控制:** DNS Firewall 提供了**故障模式 (Failure Mode)** 配置选项。默认的“关闭模式 (Fail-closed)”在服务异常时会阻止所有查询,优先保障安全性;用户也可以选择“开放模式 (Fail-open)”,优先保障业务可用性,这种灵活性允许企业根据自身风险偏好进行权衡。

- **架构权衡与考量:**

- **性能与安全性的权衡:** 在公网方案中,为 NLB 关联安全组以限制源 IP 会自动启用连接跟踪,这可能会对 DNS QPS(每秒查询数)上限产生影响。对于需要极高性能的场景,原文提出可移除安全组,转而依赖网络 ACL (NACL) 作为补偿控制,但这在安全粒度上是一种妥协。

- **可用性与安全性的权衡:** DNS Firewall 的默认故障模式(Fail-closed)虽然安全,但在极端情况下可能影响业务连续性。企业在采纳方案时,必须仔细评估其关键业务对 DNS 解析中断的容忍度,并做出合适的配置选择。

- **成本因素:** 实施此方案涉及多个 AWS 服务组件的费用,包括 Resolver 终端节点、NLB、数据传输(DX/VPN/公网)、以及可选的 Shield Advanced 等。企业需要进行全面的成本效益分析。

<!-- AI_TASK_END: AI竞争分析 -->

<!-- AI_TASK_START: AI全文翻译 -->

# 使用 Amazon Route 53 Resolver DNS Firewall 保护混合工作负载

**原始链接:** [https://aws.amazon.com/blogs/networking-and-content-delivery/securing-hybrid-workloads-using-amazon-route-53-resolver-dns-firewall/](https://aws.amazon.com/blogs/networking-and-content-delivery/securing-hybrid-workloads-using-amazon-route-53-resolver-dns-firewall/)

**发布时间:** 2025-08-18

**厂商:** AWS

**类型:** BLOG

---

自 2021 年发布以来,[Amazon Route 53 Resolver DNS 防火墙 (Amazon Route 53 Resolver DNS Firewall)](https://docs.aws.amazon.com/Route53/latest/DeveloperGuide/resolver-dns-firewall.html) 帮助 [Amazon Web Services (AWS)](https://aws.amazon.com/) 用户监控和控制源自其 [Amazon Virtual Private Cloud (Amazon VPC)](https://aws.amazon.com/vpc/) 资源的出口 DNS 查询。在 Route 53 Resolver DNS 防火墙中配置域名过滤规则,有助于缓解各种安全威胁,例如通过 DNS 隧道 (DNS tunneling) 进行的数据泄露 (data exfiltration)、访问用于网络钓鱼 (phishing) 和恶意软件分发的恶意域名,以及意外暴露于未经授权或不合规的目标。此外,[AWS 防火墙管理器 (AWS Firewall Manager)](https://docs.aws.amazon.com/waf/latest/developerguide/fms-chapter.html) 使您能够在 [AWS Organization](https://aws.amazon.com/organizations/) 中跨多个 VPC 和账户集中配置和大规模管理 Route 53 Resolver DNS 防火墙规则。但是,如果您需要将 DNS 保护范围扩展到混合 AWS 环境中的本地工作负载,该怎么办?本文将向您展示如何将 AWS DNS 防火墙保护扩展到您的本地工作负载,从而在整个混合 AWS 环境中实现统一且一致的安全策略。我们将演示如何通过单一、整合的 DNS 过滤解决方案来增强您的安全态势、保持合规性并降低运营开销。

## 扩展混合 AWS 环境的 DNS 保护范围

在配置 Route 53 Resolver DNS 防火墙以保护您的 AWS 工作负载并根据组织的安全策略过滤 DNS 查询后,您可以将此保护扩展到您的混合 AWS 环境。要实现此扩展,您必须将本地 DNS 服务器配置为,将其不直接管理的任何域名的 DNS 查询转发到 [Amazon Route 53 Resolver](https://docs.aws.amazon.com/Route53/latest/DeveloperGuide/resolver.html) 的入站终端节点 (inbound endpoints)。这些 DNS 查询可以通过公共互联网或通过私有网络连接转发到包含 Route 53 Resolver 入站终端节点的 VPC。以下各节将详细介绍这两种连接选项。

### 通过 AWS Direct Connect 或 AWS Site-to-Site VPN 的私有连接

当您的本地环境与 AWS 之间存在私有连接时,您可以配置通过私有网络连接进行的安全 DNS 查询转发。本地 DNS 服务器通过 [AWS Direct Connect](https://aws.amazon.com/directconnect/) 或 [AWS Site-to-Site VPN](https://aws.amazon.com/vpn/site-to-site-vpn/) 将 DNS 查询转发到您的 Route 53 Resolver 入站终端节点。为了进一步保护此通信渠道,您可以采取更多措施,例如将 Direct Connect 与 Site-to-Site VPN 结合使用,或在您的 Direct Connect 连接上启用 [MAC 安全 (MAC Security)](https://docs.aws.amazon.com/directconnect/latest/UserGuide/MACsec.html) 等。

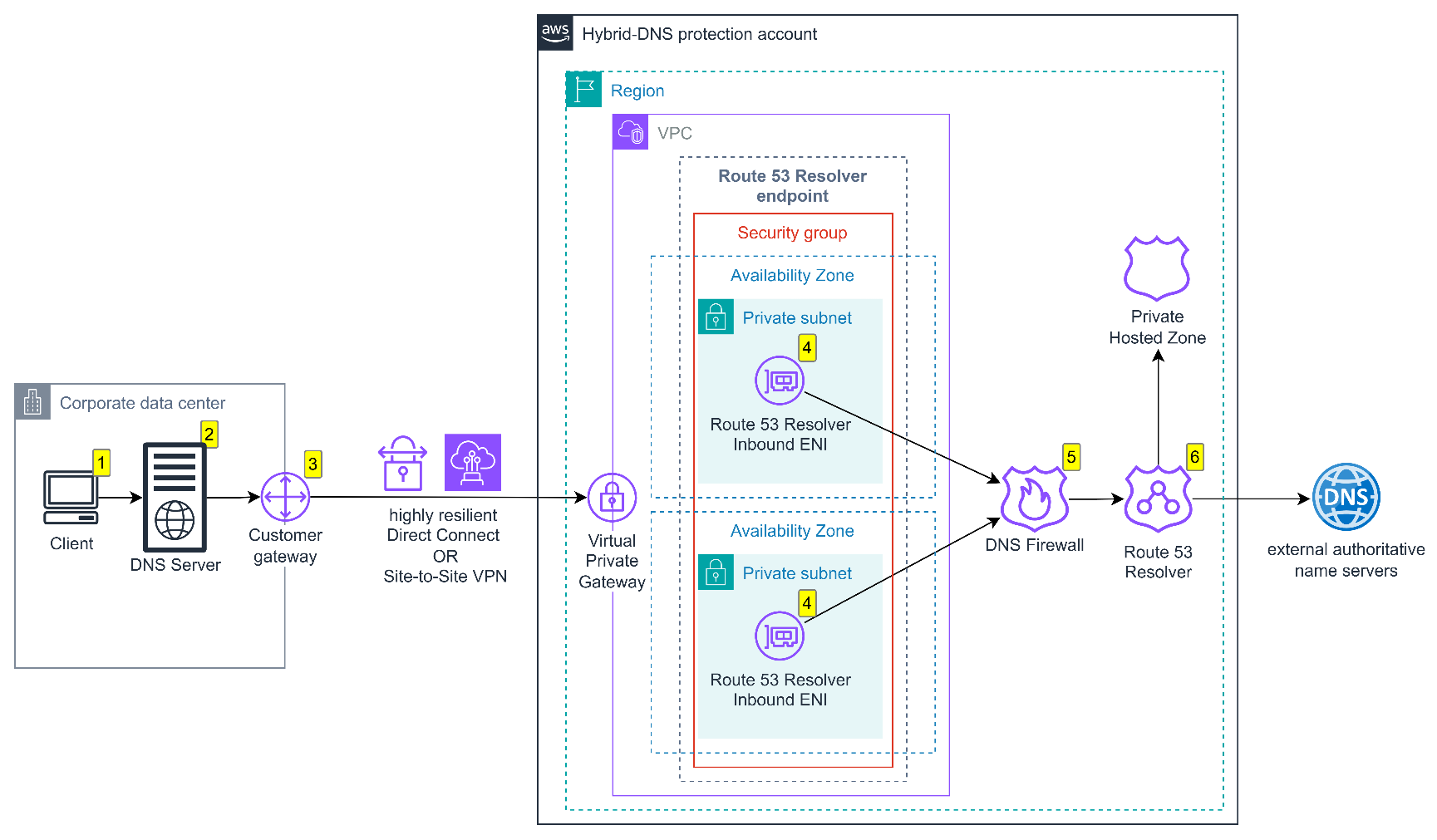

*图 1: 通过 Site-to-Site VPN 或 Direct Connect 保护 DNS 查询*

图 1 展示了通过 Direct Connect 或 Site-to-Site VPN 进行安全 DNS 查询的流程:

1. 您的公司工作站向位于数据中心的内部 DNS 服务器发起 DNS 查询。

2. 公司 DNS 服务器将 DNS 查询转发到您在 AWS 中的 Route 53 Resolver 入站终端节点。

3. DNS 查询通过您的客户网关和 AWS 虚拟专用网关,经由 Direct Connect 或 Site-to-Site VPN 进行路由。

4. 遵循必要 DNS 协议标准的 Route 53 Resolver 入站终端节点接收 DNS 查询。

5. Route 53 Resolver DNS 防火墙规则决定是允许 DNS 查询继续进行还是阻止它,并[记录对可疑域名的查询](https://docs.aws.amazon.com/Route53/latest/DeveloperGuide/resolver-query-logs.html) 。

6. 除非 Route 53 Resolver DNS 防火墙阻止了查询,否则 Route 53 Resolver 会处理该 DNS 查询:对于 [Amazon Route 53 私有托管区域 (Amazon Route 53 Private Hosted Zones, PHZs)](https://docs.aws.amazon.com/Route53/latest/DeveloperGuide/hosted-zones-private.html) 中的域名,解析器会使用配置的 PHZ 直接处理查询。对于外部域名,解析器会将查询转发到外部域名服务器以获取响应。然后,响应通过相同的路径反向返回给客户端。

### 通过面向互联网的 AWS 网络负载均衡器的公共连接

对于无法使用私有连接的场景,您可以通过面向互联网的 [AWS 网络负载均衡器 (AWS Network Load Balancer, NLB)](https://docs.aws.amazon.com/elasticloadbalancing/latest/network/introduction.html) 将 DNS 查询路由到 Route 53 Resolver 入站终端节点。NLB 将来自本地 DNS 服务器的 DNS 查询转发到入站终端节点,入口流量受到 NLB [安全组 (security group)](https://docs.aws.amazon.com/vpc/latest/userguide/vpc-security-groups.html) 中的源 IP 限制保护。NLB 提供针对常见攻击的原生 DDoS 防护。为了获得额外的保护层,您可以为您的 NLB 资源启用 [AWS Shield Advanced](https://docs.aws.amazon.com/waf/latest/developerguide/ddos-advanced-summary.html) 。

**

**

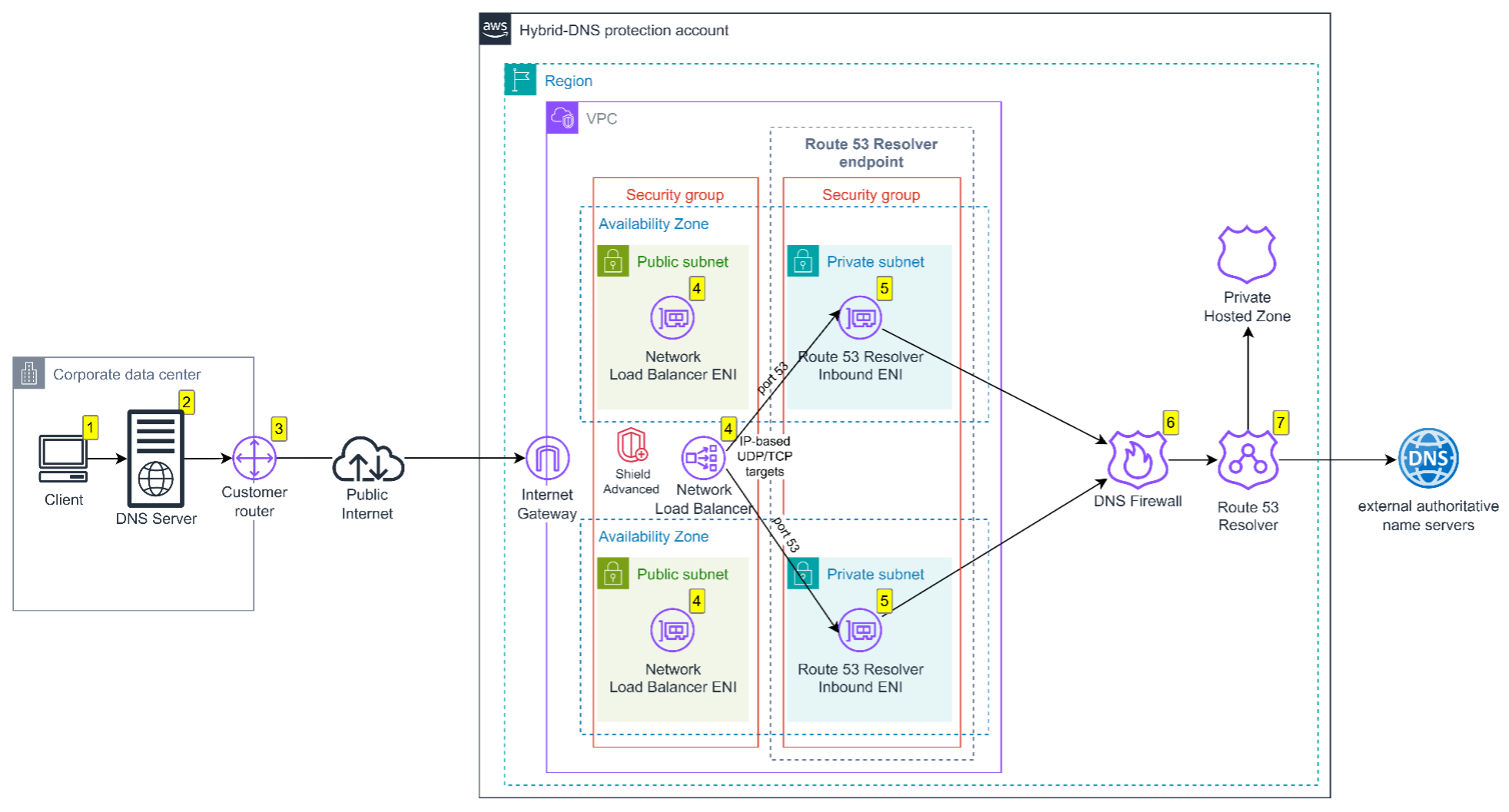

*图 2: 通过公共互联网保护 DNS 查询*

图 2 展示了通过面向互联网的 NLB 进行安全 DNS 查询的流程:

1. 您的公司工作站向位于数据中心的内部 DNS 服务器发起 DNS 查询 (与私有连接流程相同)。

2. 公司 DNS 服务器将 DNS 查询转发到您面向互联网的 NLB 的公有 IP 地址。

3. DNS 查询通过您的客户路由器网络地址转换 (NAT) IP 地址和互联网网关 (IGW),经由公共互联网进行路由。

4. 面向互联网的 NLB 接收传入的 DNS 查询,并将其路由到位于不同 AWS [可用区 (Availability Zones, AZs)](https://aws.amazon.com/about-aws/global-infrastructure/regions_az/) 私有子网中的 Route 53 Resolver 入站终端节点的某个[弹性网络接口 (Elastic Network Interfaces, ENIs)](https://docs.aws.amazon.com/AWSEC2/latest/UserGuide/using-eni.html) ,这些 ENI 被配置为 NLB [目标组中的 IP 目标 (IP targets in the target group)](https://docs.aws.amazon.com/elasticloadbalancing/latest/network/load-balancer-target-groups.html#target-type) (UDP/TCP 端口 53)。或者,该解决方案也可以配置为使用 [DNS over HTTPS (DoH)](https://datatracker.ietf.org/doc/html/rfc8484) 来提供基于 Web 的安全控制。

5. 遵循必要 DNS 协议标准的 Route 53 Resolver 入站终端节点接收 DNS 查询 (与私有连接流程相同)。

6. Route 53 Resolver DNS 防火墙规则决定是允许 DNS 查询继续进行还是阻止它,并记录对可疑域名的查询 (与私有连接流程相同)。

7. 除非 Route 53 Resolver DNS 防火墙阻止了查询,否则 Route 53 Resolver 会解析该 DNS 查询,并通过相同的路径反向将答案返回给客户端 (与私有连接流程相同)。

### 混合 DNS 保护解决方案的设计考量

在设计混合 DNS 保护解决方案时,您会遇到各种架构决策,需要在架构的不同方面平衡相互竞争的优先级。

您的解决方案需要能够高效扩展以处理 DNS 查询量。一个 NLB 每秒可以处理数千万个请求,且延迟极低。Route 53 Resolver 终端节点应根据您的本地 DNS 查询量配置适当数量的 ENI,同时要牢记[服务配额 (the service quotas)](https://docs.aws.amazon.com/Route53/latest/DeveloperGuide/DNSLimitations.html#limits-api-entities-resolver) 。此外,DNS 查询性能会因查询类型、响应大小、目标域名服务器的健康状况、查询响应时间、往返延迟 (round trip latency) 和所用协议等因素而异。

对于高可用性 (high availability),首先要评估您的工作负载需求。如果您的关键任务本地工作负载无法容忍增加的外部依赖,您可能需要将混合 DNS 保护限制在仅最终用户设备上。将您的 NLB 和 Route 53 Resolver 终端节点 ENI 分布在多个 AZ,并结合冗余的 [Site-to-Site VPN](https://docs.aws.amazon.com/whitepapers/latest/aws-vpc-connectivity-options/aws-site-to-site-vpn.html) 或 [Direct Connect](https://docs.aws.amazon.com/whitepapers/latest/aws-vpc-connectivity-options/aws-direct-connect.html) 连接。Route 53 Resolver DNS 防火墙的故障模式 (failure mode) 决定了它在发生故障时的行为方式。默认情况下,当无法评估查询时,它会阻止查询。根据您的具体可用性要求和风险评估,[您可能需要调整此设置](https://docs.aws.amazon.com/Route53/latest/DeveloperGuide/resolver-dns-firewall-vpc-configuration.html) 。对于公共连接选项,请考虑启用 [AWS Shield Advanced](https://aws.amazon.com/shield/) 以增强 DDoS 防护,并权衡其其他成本与您的可用性要求。要了解有关 Route 53 Resolver 终端节点高可用性的更多信息,请参阅[如何通过 Route 53 Resolver 终端节点实现 DNS 高可用性](https://aws.amazon.com/blogs/networking-and-content-delivery/how-to-achieve-dns-high-availability-with-route-53-resolver-endpoints/) 。

性能要求在很大程度上取决于您的地理分布。如果您有全球分布的用户或远程位置,那么 [AWS Global Accelerator](https://aws.amazon.com/global-accelerator/) 可以提高 DNS 解析性能 (对于公共连接选项,请参阅[使用 AWS Global Accelerator 提高应用程序性能](https://aws.amazon.com/blogs/networking-and-content-delivery/use-aws-global-accelerator-to-improve-application-performance/)),而 [Site-to-Site VPN 加速器 (Site-to-Site VPN Accelerator)](https://docs.aws.amazon.com/vpn/latest/s2svpn/accelerated-vpn.html) 可以帮助减少 VPN 连接的延迟。当将 NLB 与安全组一起使用时,请注意连接是自动跟踪的 ([Amazon EC2 安全组连接跟踪 (Amazon EC2 security group connection tracking)](https://docs.aws.amazon.com/AWSEC2/latest/UserGuide/security-group-connection-tracking.html)),这可能会降低每个 IP 地址每秒的最大查询数 ([Route 53 Resolver 终端节点的配额 (Quotas on Route 53 Resolver endpoints)](https://docs.aws.amazon.com/Route53/latest/DeveloperGuide/DNSLimitations.html#limits-api-entities-resolver)),您必须根据您的安全要求评估这种性能影响。您选择的 DNS 协议 ([UDP](https://en.wikipedia.org/wiki/User_Datagram_Protocol) 、[TCP](https://en.wikipedia.org/wiki/Transmission_Control_Protocol) 或 [DNS over HTTPS](https://en.wikipedia.org/wiki/DNS_over_HTTPS)) 也会影响查询性能和吞吐量。调整本地 DNS 服务器上的 DNS 缓存和 TTL 值,以在查询响应时间和数据新鲜度之间取得平衡。

根据您的威胁模型实施安全措施。当将安全组与 NLB 一起使用时,您可以通过源 IP 限制来保护入口流量,确保只接受来自授权的本地 DNS 服务器的 DNS 查询。但是,此配置会自动启用连接跟踪,从而影响 DNS 查询吞吐量。如果您的性能要求需要更高的吞吐量,并且根据您的风险评估,一种缓解方案是在不使用安全组的情况下运行 NLB,并在子网级别实施 VPC 网络 ACL ([Amazon VPC – 使用网络访问控制列表控制子网流量](https://docs.aws.amazon.com/vpc/latest/userguide/vpc-network-acls.html)) 作为补偿控制来限制源 IP 地址。

您的 DNS 安全控制也存在需要权衡的取舍。您可能需要评估 DNSSEC 验证以保护您的公共查询免受 DNS 欺骗,同时要考虑到其运营开销 ([在 Amazon Route 53 中启用 DNSSEC 验证](https://docs.aws.amazon.com/Route53/latest/DeveloperGuide/resolver-dnssec-validation.html))。

您选择的 DNS 协议在安全性和性能之间也存在权衡,从基本的 UDP 功能到加密的 DNS over HTTPS。

此外,在可用性与安全性方面,您的 Route 53 Resolver DNS 防火墙故障模式配置是另一个关键决策。其默认的关闭设置在无法评估查询时会阻止它们。这是一个必须根据您的可用性要求进行权衡的安全设置。

这些架构考量有助于您在实施混合 DNS 保护解决方案时,在可扩展性、高可用性、性能和安全性之间平衡您的特定需求。

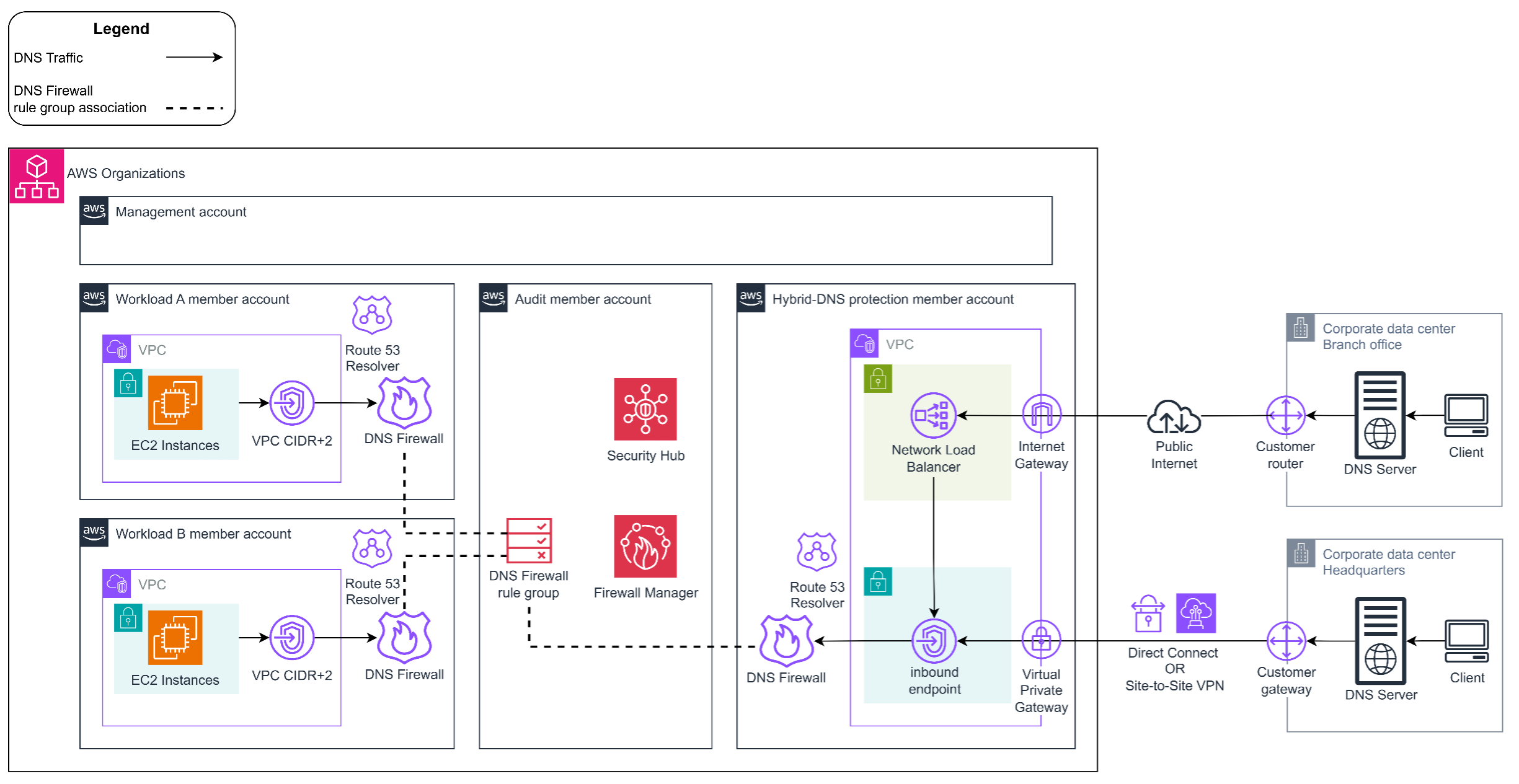

## 大规模管理混合 DNS 保护

如图 3 所示,您可以使用 [AWS Security Hub](https://docs.aws.amazon.com/securityhub/latest/userguide/what-is-securityhub.html) 、Firewall Manager 和 Route 53 Resolver DNS 防火墙,在多账户 AWS 环境中,跨您账户中的多个 VPC,集中、一致地大规模管理和治理 DNS 查询保护。以下是此解决方案的一些关键方面:

* 在[安全工具/审计账户 (Security Tooling/Audit account)](https://docs.aws.amazon.com/prescriptive-guidance/latest/security-reference-architecture/security-tooling.html) 中创建一个包含所有必要安全策略的 DNS 防火墙规则组。

* Firewall Manager 安全策略能够在您 AWS 账户的 VPC 之间集中分发和强制执行 DNS 防火墙规则组。

* Security Hub 提供了一个整合的安全态势视图,集成了来自各种来源的发现,例如来自 Firewall Manager 的关于 DNS 防火墙策略合规性的发现。当一个 VPC 缺少您的 Firewall Manager 策略中定义的必要 DNS 防火墙规则组关联时,Security Hub 会将其作为一个安全发现呈现出来,从而实现对整个组织 DNS 保护差距的集中可见性。

* 来自您工作负载 VPC 中 AWS 资源 (例如 [Amazon Elastic Compute Cloud (Amazon EC2)](https://aws.amazon.com/ec2/) 实例) 的 DNS 查询被路由到 VPC+2 IP 地址,Route 53 Resolver 在此应用关联的 DNS 防火墙规则组。

* 本地 DNS 查询通过公共互联网 (经由 NLB) 或私有连接 (使用 Direct Connect 或 Site-to-Site VPN),被路由到混合 DNS 保护账户 VPC 中的入站终端节点。Route 53 Resolver 在此应用相同的 DNS 防火墙规则组。

*图 3: 在多账户环境中保护本地和 VPC DNS 查询*

## 结论

在本文中,我们向您展示了如何将您的 Amazon Route 53 Resolver DNS 防火墙保护扩展到 AWS 环境之外,从而在您的混合基础设施中创建统一的 DNS 安全策略。无论您选择私有连接 (使用 AWS Direct Connect 或 AWS Site-to-Site VPN) 还是公共连接 (使用 AWS 网络负载均衡器),您都可以在整个网络足迹中实施一致的 DNS 过滤策略,同时保持运营效率。

我们分享的架构为您带来了多项战略优势:您可以通过 AWS Firewall Manager 实现集中的 DNS 防火墙管理,在您的 AWS 和本地工作负载中实现一致的策略执行,灵活的连接选项,以及支持您多账户 AWS 环境的企业级可扩展性。随着基于 DNS 的威胁变得日益复杂,这种混合 DNS 保护解决方案可以帮助您的组织更好地防御 DNS 隧道、域名生成算法 (domain generation algorithms) 和其他基于 DNS 的攻击。遵循我们概述的架构考量,您可以构建一个强大的 DNS 安全框架,该框架符合您对可用性、性能和安全的特定要求,最终增强您混合基础设施的安全态势。

如有问题,请在 [Amazon Route 53 Resolver DNS Firewall re:Post](https://repost.aws/tags/TAMcDX9nR5Qo-DM9Wcz0Z0yA/amazon-route-53-resolver-dns-firewall) 上发起新帖,或联系 [AWS support](https://console.aws.amazon.com/support/home) 。

## 关于作者

### Yaniv Rozenboim

Yaniv 是 AWS 的一名高级解决方案架构师,在云架构和安全领域拥有丰富的经验。他专注于设计和实施安全、可扩展且高效的云基础设施。Yaniv 与客户紧密合作,帮助他们通过 AWS 技术实现业务目标。

### Yossi Cohen

Yossi 是 AWS EMEA 地区公共部门的高级安全专家解决方案架构师。Yossi 在高度受监管环境中的云原生架构开发、设计、运营、技术尽职调查和治理方面拥有超过二十年的经验。在 AWS,Yossi 与国防、情报、政府和公共部门客户密切合作,帮助他们应对独特的威胁环境。

<!-- AI_TASK_END: AI全文翻译 -->