<!-- AI_TASK_START: AI标题翻译 -->

[解决方案] 使用 AWS Verified Access 安全访问 Amazon FSx for Windows File Server

<!-- AI_TASK_END: AI标题翻译 -->

<!-- AI_TASK_START: AI竞争分析 -->

# 解决方案分析

## 解决方案概述

本文档详细描述了使用 **AWS Verified Access (AVA)** 安全访问 **Amazon FSx for Windows File Server** 的方法。该方案针对远程用户访问文件共享的场景,提供安全的认证和授权机制,解决传统VPN的复杂性和安全隐患。核心目标是消除VPN基础设施需求,实现粒度化访问控制,并提升用户体验。

技术原理基于现代认证协议(如OIDC),通过AVA进行用户身份验证和授权,然后连接FSx文件共享。该方案适用于需要高安全性文件访问的行业,如金融和医疗,确保资源在AWS环境中的可伸缩访问。

## 实施步骤

1. **部署FSx并收集网络信息**

- 部署Single-AZ 1类型的FSx for Windows File Server,使用托管Active Directory服务器。参考官方指南进行部署。

- 收集FSx的IP地址、子网和网络接口信息。通过AWS Management Console查看这些细节,以确保后续网络配置正确。

2. **部署AVA实例、信任提供者和组**

- 创建AVA实例、信任提供者(如AWS IAM Identity Center)和组。

- 附加访问策略到组,使用示例策略定义授权规则。该步骤确保身份验证和授权机制到位。

3. **部署AVA端点**

- 创建AVA端点,支持TCP协议,指定SMB端口445。

- 对于Network CIDR端点类型,指定FSx子网的CIDR范围,以提供对子网内资源的访问。

- 对于Network Interface端点类型,指定FSx的特定网络接口,以实现针对单个资源的访问。

- 查看并记录端点域名,用于后续连接。

4. **部署AVA Connectivity Client**

- 下载并安装AVA Connectivity Client。

- 启动客户端,进行身份提供者认证,建立与AVA端点的连接。

5. **访问FSx文件共享**

- 使用AVA端点域名作为FSx的DNS名称,进行文件共享访问。

- 系统会要求Active Directory认证,成功后即可访问文件。

6. **清理资源**

- 删除AVA资源、FSx文件系统和Connectivity Client,以避免不必要的费用。

## 方案客户价值

- **消除VPN需求**:相比传统VPN方案,该方法减少基础设施管理,改善用户体验,实现更高效的远程访问。

- **粒度化访问控制**:通过AVA的认证和授权策略,确保仅授权用户访问FSx,提高数据安全。

- **提升安全性和效率**:提供连续验证机制,减少操作复杂性,与传统方案相比,可显著降低安全风险和维护成本。

## 涉及的相关产品

- **AWS Verified Access (AVA)**:用于提供安全的认证和授权服务,在方案中作为核心访问控制层。

- **Amazon FSx for Windows File Server**:文件存储服务,支持Windows环境,在方案中作为目标资源。

- **AWS IAM Identity Center**:身份提供者,用于用户认证,支持OIDC协议。

- **AVA Connectivity Client**:客户端工具,用于建立用户与AVA端点的连接。

## 技术评估

该方案在技术先进性上表现出色,利用现代认证协议(如OIDC)实现无VPN访问,适用于AWS生态系统的可伸缩环境。优势包括:简化部署、增强安全粒度,以及与AWS资源的无缝集成。可行性高,仅需标准AWS权限和组件;适用范围限于Single-AZ部署的FSx和TCP协议资源。

限制可能包括:依赖AWS特定服务,适用于内部网络场景,但对跨云环境可能需额外适配;如果网络配置不当,可能影响性能。总体而言,该方案符合当前云安全趋势,提供高效的访问机制。

<!-- AI_TASK_END: AI竞争分析 -->

<!-- AI_TASK_START: AI全文翻译 -->

# 使用 AWS Verified Access 安全访问 Amazon FSx for Windows File Server

**原始链接:** [https://aws.amazon.com/blogs/networking-and-content-delivery/securely-access-amazon-fsx-for-windows-file-server-using-aws-verified-access/](https://aws.amazon.com/blogs/networking-and-content-delivery/securely-access-amazon-fsx-for-windows-file-server-using-aws-verified-access/)

**发布时间:** 2025-07-15

**厂商:** AWS

**类型:** BLOG

---

## 引言

在本帖中,我将介绍如何使用 [AWS Verified Access (AVA)](https://aws.amazon.com/verified-access/) 安全访问 [Amazon FSx for Windows File Server](https://aws.amazon.com/fsx/windows/) 文件共享。您将学习如何配置和部署 AVA 端点,并使用 [AVA 连接客户端](https://docs.aws.amazon.com/verified-access/latest/ug/connectivity-client.html) 从远程计算机连接到您的 FSx 文件共享。这种方法相较于 VPN 有优势,例如消除 VPN 基础设施、实施粒度访问控制以及提升用户体验。

AVA 是 AWS 服务,提供安全、可扩展的身份验证和授权,用于用户和设备访问您的 AWS 资源。它通过使用现代身份验证协议验证身份并授予访问权限,从而消除传统 VPN 的需求。AVA 允许您无需管理 VPN 解决方案的开销和复杂性,即可安全连接到 Amazon FSx for Windows File Server 文件共享。

## 先决条件

在继续之前,您应阅读以下内容,以了解 AVA 和 Amazon FSx for Windows File Server 的概述:

- [什么是 AWS Verified Access](https://docs.aws.amazon.com/verified-access/latest/ug/what-is-verified-access.html) 和 [AWS Verified Access 如何工作](https://docs.aws.amazon.com/verified-access/latest/ug/how-it-works.html)

- [什么是 Amazon FSx for Windows File Server](https://docs.aws.amazon.com/fsx/latest/WindowsGuide/what-is.html)

此外,我将使用 [AWS 管理控制台](https://aws.amazon.com/console/) 描述步骤。请确保您有权访问管理控制台。

## 解决方案架构

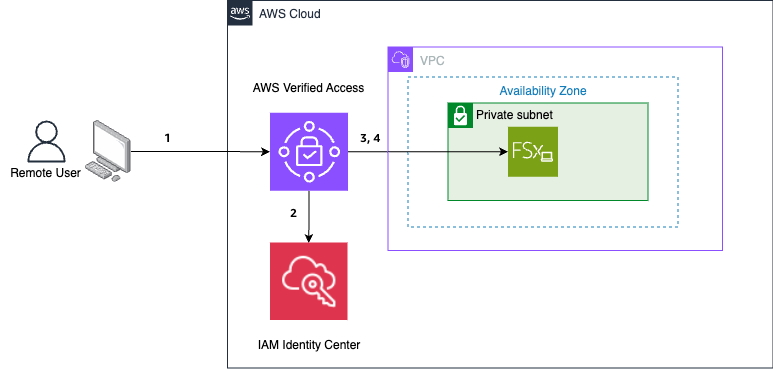

图 1 显示了远程用户通过 AVA 访问 FSx 文件共享的架构。

图 1: AVA 和 FSx 架构图

用户通过 AVA 访问其 FSx 文件共享的步骤序列如下:

1. 用户访问保护 FSx 的 AVA 端点。

2. AVA 对用户进行身份验证,使用配置的身份提供者(在此例中为 [AWS Identity and Access Management (IAM)](https://aws.amazon.com/iam/) [Identity Center](https://aws.amazon.com/iam/identity-center/))。AVA 还支持与 [OIDC](https://docs.aws.amazon.com/verified-access/latest/ug/user-trust.html#oidc-provider) 兼容的外部身份提供者。

3. 身份验证成功后,AVA 检查 FSx 的授权策略,并验证用户有权访问 FSx 文件共享。

4. 然后,用户对 FSx Active Directory 进行身份验证,并在成功后访问文件共享。

## 实施步骤

以下步骤将指导您完成此实施。

### 1\. 部署 FSx 并收集网络信息

在本帖中,AVA 仅支持 [Single-AZ 1](https://docs.aws.amazon.com/fsx/latest/WindowsGuide/high-availability-multiAZ.html#single-or-multi-az) 部署类型。

按照 [此处](https://docs.aws.amazon.com/fsx/latest/WindowsGuide/getting-started.html) 所述,部署 Single-AZ 1 的 Amazon FSx for Windows File Server,并使用托管 Active Directory 服务器。请确保选择 Single-AZ 1 作为部署类型。部署 EC2 Windows 服务器是可选的。在此帖中,我重点介绍部署 Active Directory 服务器和 FSx 文件服务器。

#### 1.1 FSx 文件服务器网络信息

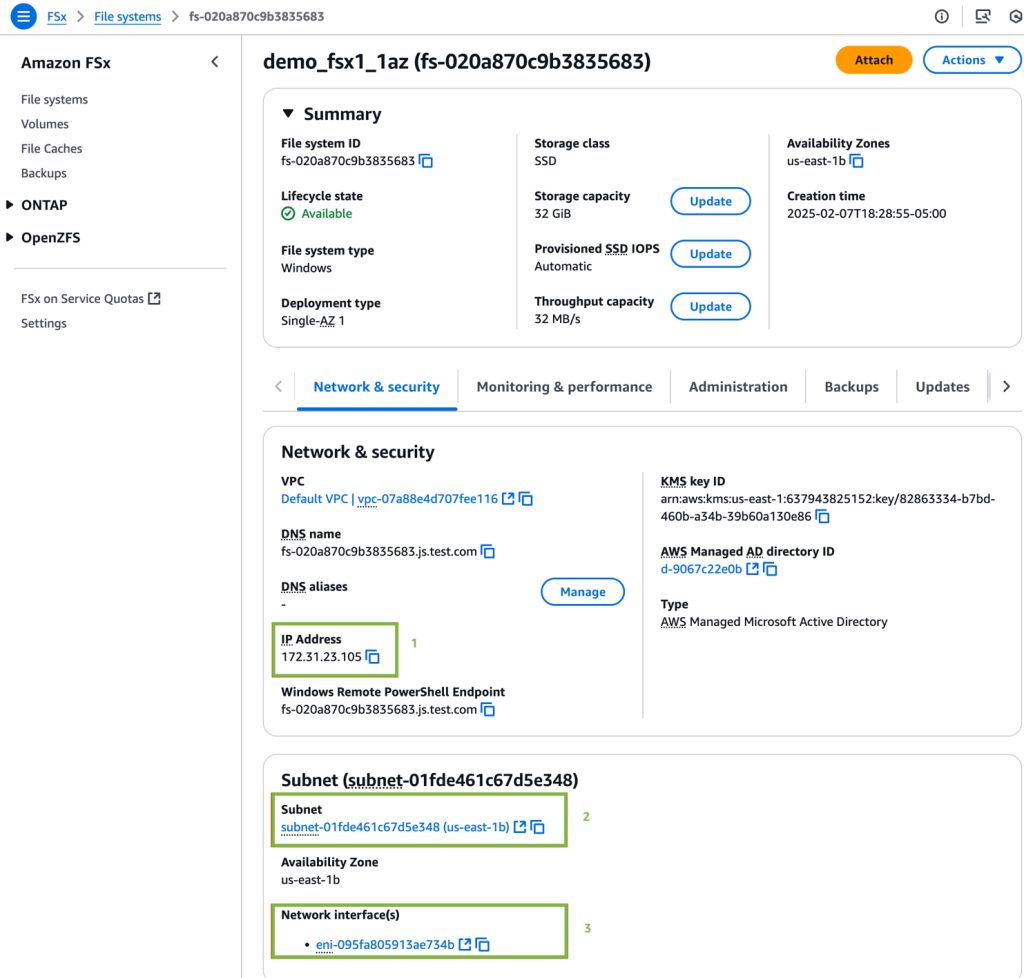

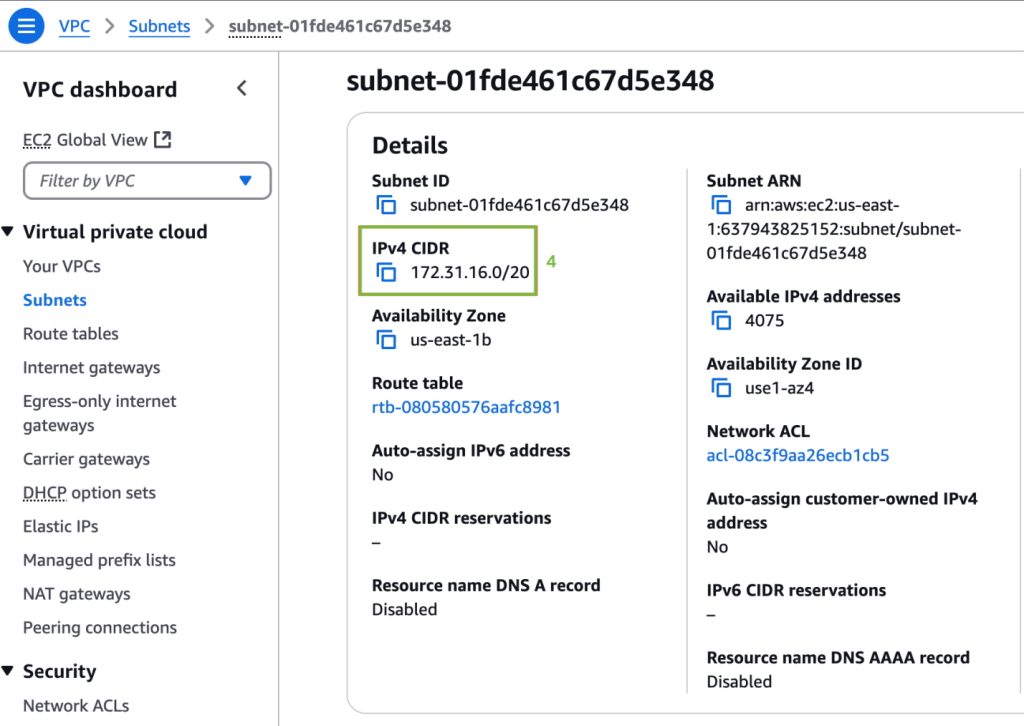

创建 FSx 文件服务器后,导航到 **FSx > 文件系统**,选择您创建的文件服务器。然后选择 **网络与安全** 选项卡,以查看 FSx 文件服务器的网络信息。记录 (1) IP 地址、(2) 子网和 (3) 网络接口信息。要查看子网的 CIDR 范围,请选择 **子网** 部分 (2) 下的链接,这将带您进入 VPC 控制台,在那里您可以找到 CIDR 范围详细信息 (4)。参考以下两个图 (图 2 和 图 3) 作为示例。

图 2: FSx 网络信息

图 3: 子网 CIDR

### 2\. 部署 AVA 实例、信任提供者和组

确保您拥有 [创建和配置 Verified Access 实例的适当权限](https://docs.aws.amazon.com/verified-access/latest/ug/security_iam_id-based-policy-examples.html#security_iam_id-based-policy-examples-create-instance)。按照 [入门教程](https://docs.aws.amazon.com/verified-access/latest/ug/getting-started.html) 创建 AVA [实例](https://docs.aws.amazon.com/verified-access/latest/ug/verified-access-instances.html)、[信任提供者](https://docs.aws.amazon.com/verified-access/latest/ug/trust-providers.html) 和 [组](https://docs.aws.amazon.com/verified-access/latest/ug/verified-access-groups.html)。将 [访问策略](https://docs.aws.amazon.com/verified-access/latest/ug/auth-policies.html) 附加到组。您可以使用访问策略 [示例](https://docs.aws.amazon.com/verified-access/latest/ug/trust-data-iam-add-pol.html) 作为策略。

### 3\. 部署 AVA 端点

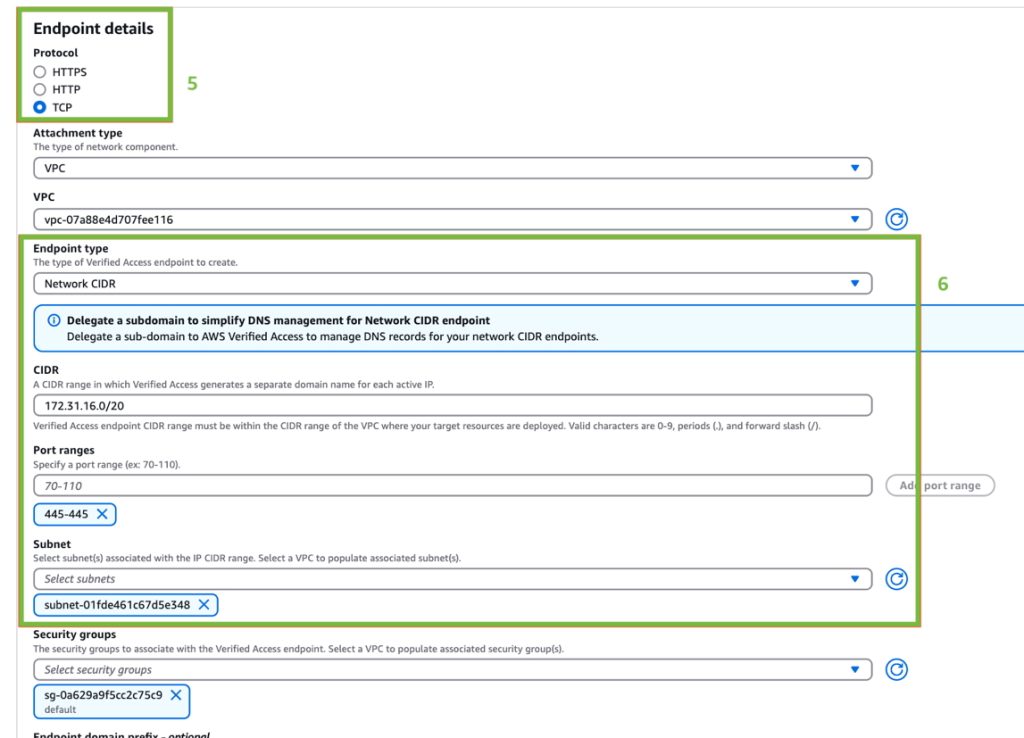

下一步是针对 FSx 文件服务器创建 [AVA 端点](https://docs.aws.amazon.com/verified-access/latest/ug/verified-access-endpoints.html)。您可以通过将端点配置为使用 TCP 协议来配置对 FSx 的 SMB 访问。然后,选择 FSx 文件服务器部署的子网的网络 CIDR 范围或 FSx 文件服务器的网络接口。CIDR 范围配置可快速提供对 CIDR 范围内的所有资源的访问。网络接口配置可为与网络接口关联的单个资源提供访问。在以下部分,我将描述这两种配置。

对于两者,使用默认 SMB 端口 445,并使用表示法 445-445 指定端口范围,并指定您先前创建的 Verified Access 组作为组。

#### 3.1 创建并配置网络 CIDR 端点类型

要创建网络 CIDR 端点类型,导航到 **VPC 控制台**,选择 **Verified Access 端点 > 创建 Verified Access 端点**。您将看到一个页面,用于选择端点的配置选项。在创建 AVA 网络 CIDR 端点类型时,在 CIDR 部分指定包含 Amazon FSx for Windows File Server 的 CIDR 范围。您可以指定 FSx 部署的整个子网的 CIDR,或者进一步缩小范围以限制访问。

图 4 是 AVA CIDR 端点类型的示例,显示 (5) 端点协议和 (6) 网络 CIDR 类型。

图 4: AVA 网络 CIDR 端点

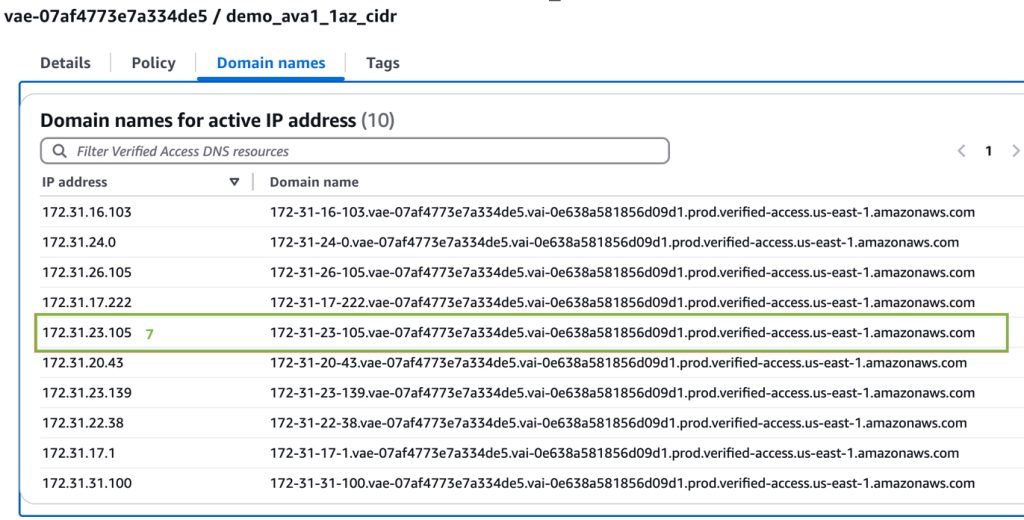

#### 3.1.1 查看网络 CIDR 类型域名

创建网络 CIDR 端点后,您可以查看 FSx 文件服务器的域名。导航到 **VPC 控制台**,选择 **Verified Access 端点**,选择您先前创建的网络 CIDR 端点,然后选择 **域名** 选项卡。CIDR 类型会发现指定 CIDR 范围内的所有活动 IP 地址,因此您必须找到对应于 FSx 文件服务器 IP 地址的域名。图 5 显示了先前部署的 FSx 文件服务器的 AVA 域名 (7)。

图 5: AVA 网络 CIDR 端点域名

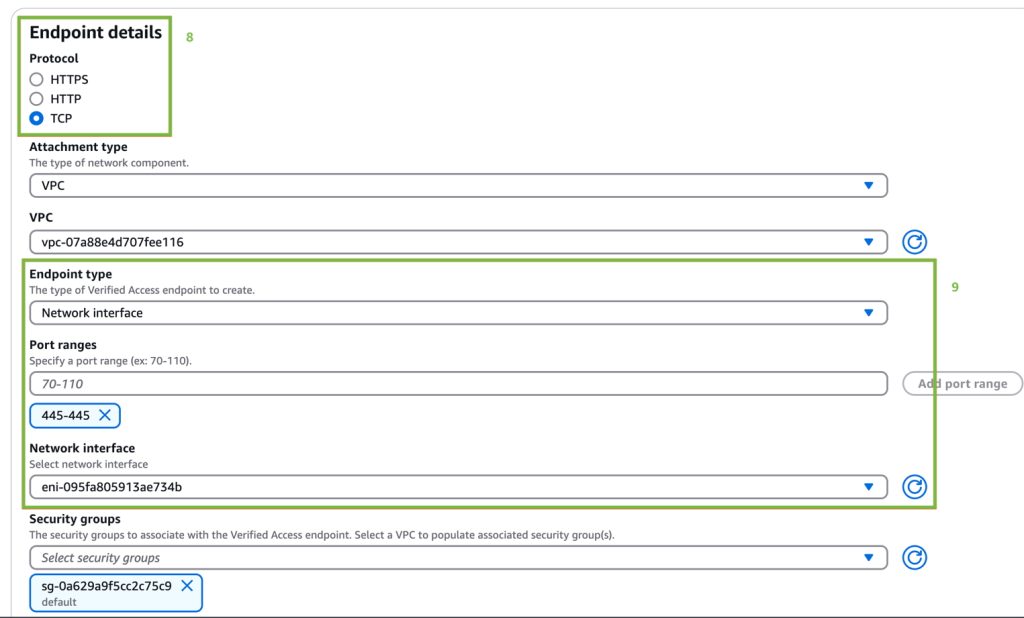

#### 3.2 创建并配置网络接口端点类型

要创建网络接口端点类型,导航到 **VPC 控制台**,选择 **Verified Access 端点 > 创建 Verified Access 端点**。您将看到一个页面,用于选择端点的配置选项。在创建 AVA 网络接口端点类型时,在配置页面的 **网络接口** 部分指定 (3) FSx 文件系统的 ENI。

图 6 是 AVA 网络接口端点类型的示例,显示 (8) 端点协议和 (9) 网络接口类型。

图 6: AVA 网络接口端点

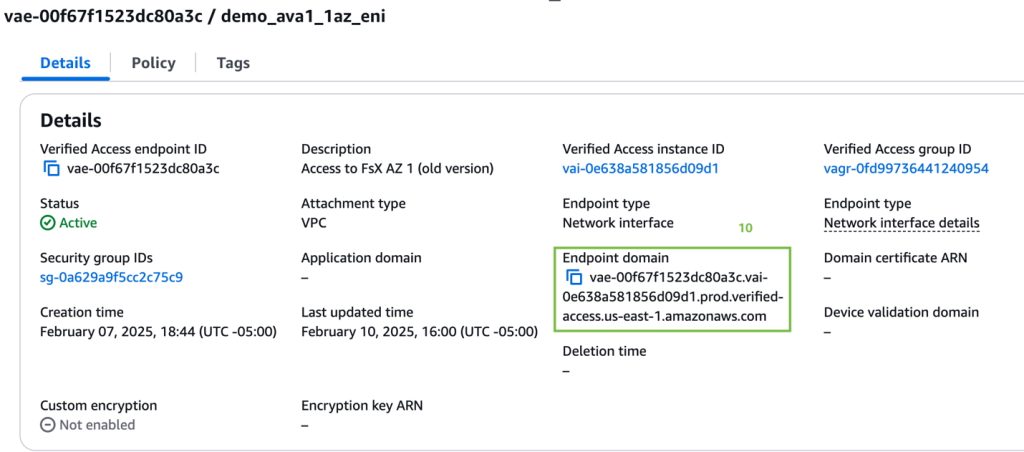

#### 3.2.1 查看网络接口类型域名

创建网络接口端点后,您可以查看 FSx 文件服务器的域名。导航到 **VPC 控制台**,选择 **Verified Access 端点**,选择您先前创建的网络接口端点,然后选择 **详细信息** 选项卡。网络接口类型端点对应于单个资源,因此仅有一个域名可用。以下图显示了先前部署的 FSx 文件服务器的 AVA 域名 (10)。

图 7: AVA 网络接口端点域名

### 4\. 部署 AVA 连接客户端

按照 [此处](https://docs.aws.amazon.com/verified-access/latest/ug/connectivity-client.html) 所述,下载 AVA 连接客户端并在您的计算机上安装它。

启动连接客户端,使用您的 IdP 进行身份验证,并等待与 AVA 端点的连接建立。

### 5\. 通过 AVA 访问 FSx 文件服务器

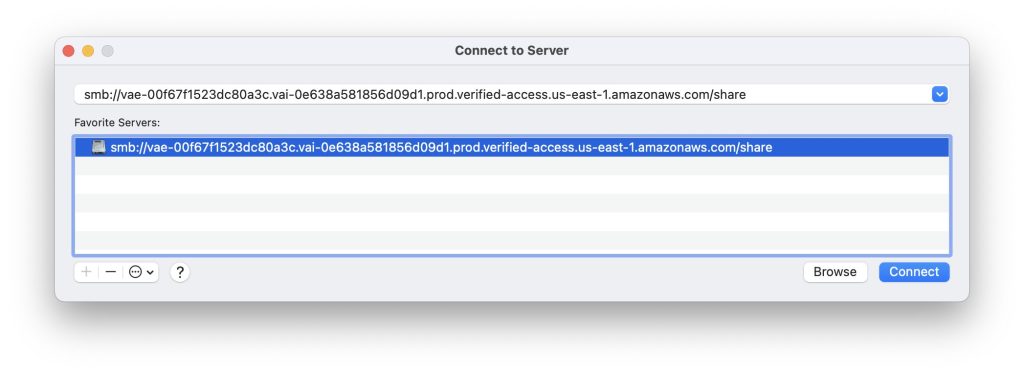

连接建立后,使用适合您操作系统的 [说明](https://docs.aws.amazon.com/fsx/latest/WindowsGuide/using-file-shares.html) 访问 FSx 文件共享。将与 FSx 关联的 AVA 端点域名用作文件共享的 DNS 名称 (7 或 10,从先前步骤中)。

图 8 显示了使用网络接口端点类型域名在 MacOS 上访问 FSx 共享的示例。

图 8: MacOS 服务器连接

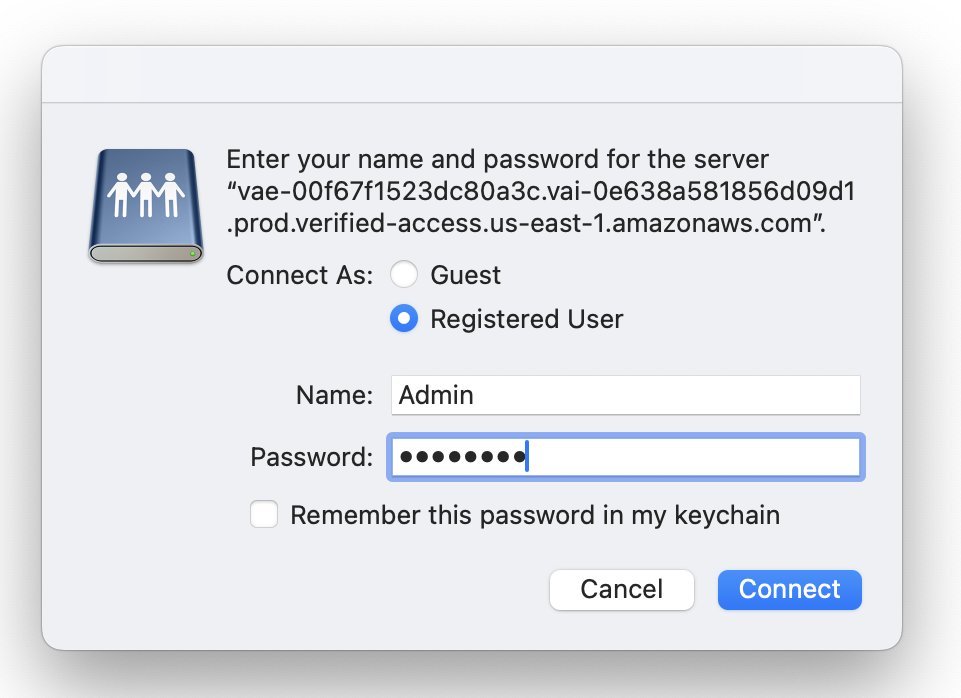

选择 **连接** 时,FSx 会要求您使用 Active Directory 进行身份验证 (见 图 9)。

图 9: FSx Active Directory 身份验证

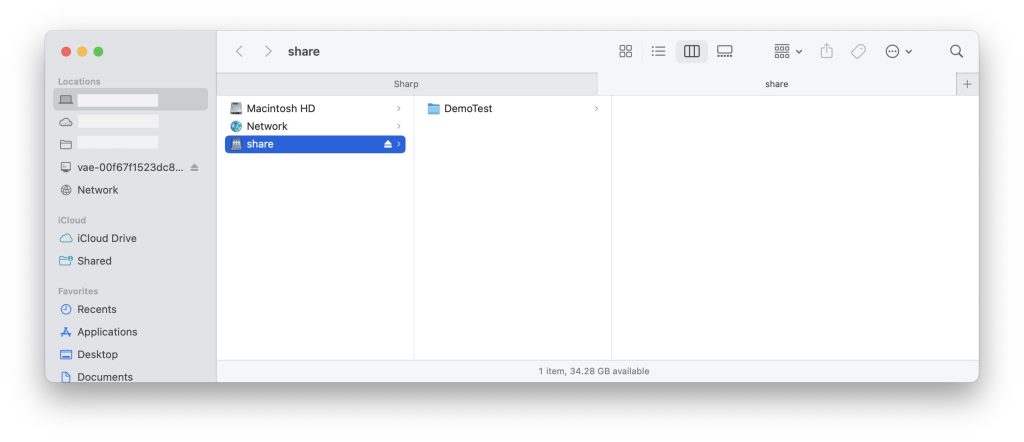

身份验证后,您可以访问 FSx 文件共享。在 图 10 中,我在文件共享上创建了一个文件夹 DemoTest。

图 10: FSx 文件共享

### 6\. 清理

探索 AVA 和 FSx 完成后,请确保删除您的 [AVA 资源](https://docs.aws.amazon.com/verified-access/latest/ug/getting-started.html#getting-started-cleanup)、[FSx 文件系统](https://docs.aws.amazon.com/fsx/latest/WindowsGuide/getting-started.html#getting-started-step5) 和 [连接客户端](https://docs.aws.amazon.com/verified-access/latest/ug/connectivity-client.html#connectivity-client-uninstall)。

## 结论

在本帖中,我展示了如何使用 AWS Verified Access (AVA) 的 TCP 协议支持安全访问 Amazon FSx for Windows File Server。这种架构的关键优势包括消除 VPN 的需求、粒度访问控制、提升用户体验以及通过持续验证增强安全。AVA 允许组织提升安全、降低操作复杂性,并为访问 Amazon FSx 的用户提供更好的体验。如果您想了解更多,请 [联系我们](https://aws.amazon.com/contact-us/) 与 AWS 专家交谈。

## 进一步阅读

- <https://aws.amazon.com/blogs/aws/aws-verified-access-now-supports-secure-access-to-resources-over-non-https-protocols/>

## 关于作者

### John Sol

John Sol 是 AWS 的资深解决方案架构师,专注于业务和技术策略。在加入 AWS 之前,他曾在私营和公共部门工作。他还创立了 501(c)(3) 非营利组织 Next Generation Focus,该组织为儿童提供学术和财务支持,包括免费辅导、大学奖学金等。John Sol 拥有杜克大学 MBA 学位,现居佐治亚州 (美国)。

<!-- AI_TASK_END: AI全文翻译 -->